近日,我们收到许多用户反馈,火绒对腾讯官方程序进行报毒、自动拦截等处理,并因此怀疑火绒产品误杀、误报,现就该问题说明如下。

火绒产品之所以拦截腾讯相关产品安装,并且将其中某个模块当病毒处理,是因为腾讯QQ在推广“QQ浏览器”和“腾讯安全管家”的过程中,除了常见的欺骗、诱导之外,还存在功能严重越位、技术手段严重超常规(和某些病毒的行为一致)等问题。

因此火绒并没有误杀、误报,请广大用户看到火绒产品的拦截提示时,放心地阻止即可。需要强调的是,火绒不会影响QQ、QQ浏览器、腾讯安全管家等产品的正常运行,只是阻止其捆绑推广过程中的过激的侵权行为。

对于这些打扰用户、侵害用户权益的商业软件侵权行为,目前全球安全行业惯例都是按照病毒处理,国外安全软件也会同样处理。

根据“火绒威胁情报系统”的监测,从11月底开始,腾讯QQ用上述方法大规模推广“QQ浏览器”,之后又同时推”腾讯电脑管家”。据测算,近一个多月来,每天有数百万乃至上千万安装了QQ的电脑,受到此类侵权行为的骚扰。

详细分析报告如下:

推广弹窗(1)

推广弹窗(2)

据火绒安全团队分析,当用户电脑启动QQ后,会通过名为 “QQ安全防护进程(Q盾)” 的保护程序释放病毒“TrojanDownloader/Popeng.a”,随后用户就会收到腾讯的推广弹窗。一旦用户点击,上述软件就会立刻被安装到用户电脑。该程序具有很强的隐蔽性,在整个推广过程中,“TrojanDownloader/Popeng.a”会检测用户电脑中是否安装了 “360安全卫士”,若检测到,推广行为就会终止。此外,“TrojanDownloader/Popeng.a”还能随时接受远程“云控”指令,决定推广软件内容,以及是否继续实施推广。

据“火绒威胁情报系统”监测,该推广行为从今年11月末就已开始,并在持续加大推广力度。

本着对用户负责的宗旨,“火绒安全软件”针对病毒及静默安装的程序进行拦截报毒,不会删除用户下载的原始程序,请广大用户放心。

如上两幅图,分别为QQ推广的两个不同版本弹窗,第二组推广程序疑似为第一组程序的升级版。推广程序升级之后,不光界面进行了更改,推广行为的隐蔽性也有所加强。在推广软件上,第一组推广程序仅用来推广QQ浏览器,而第二组主要推广电脑管家,同时我们也在第二组程序资源中发现了QQ浏览器相关的推广资源(见图(2)红框部分)。第二组程序推广行为,如下图所示:

推广行为

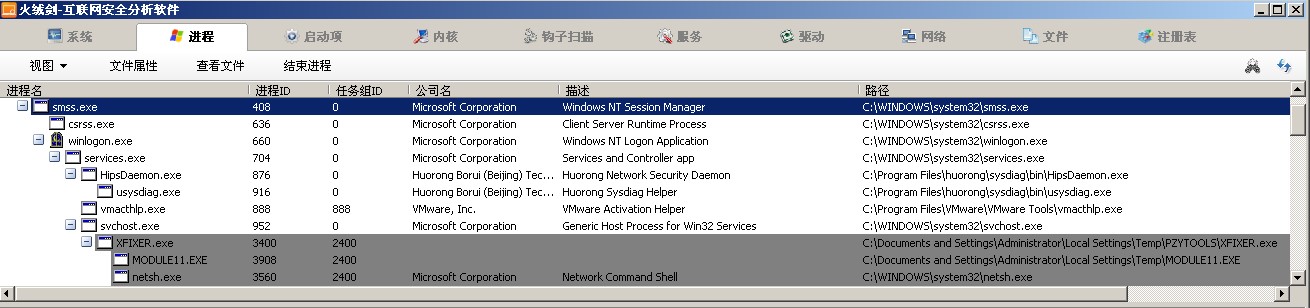

进程树如下图所示:

推广程序进程树

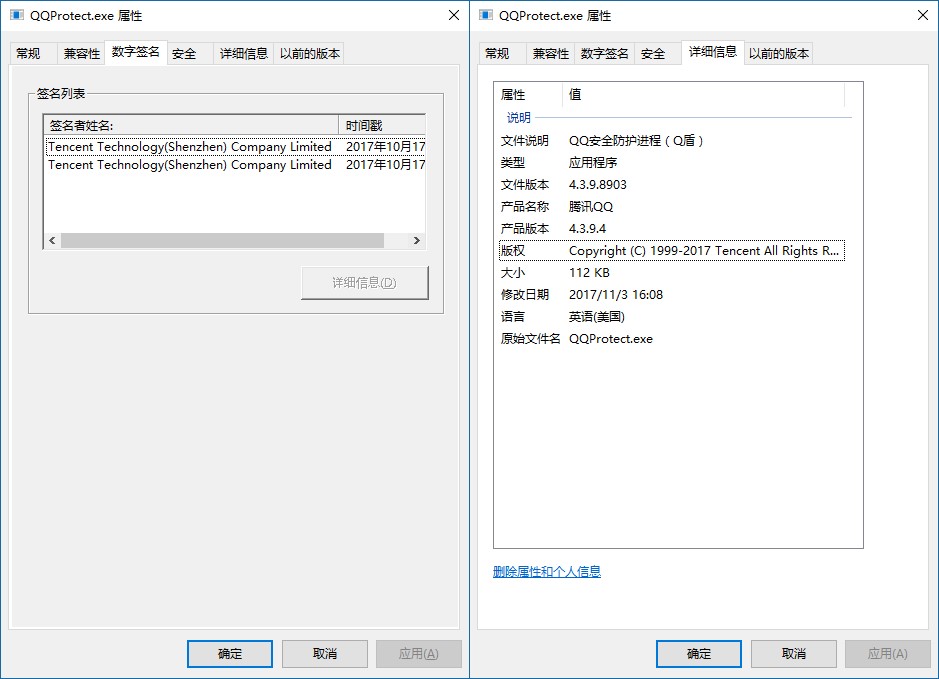

上述推广行为是由QQProtect.exe程序触发,虽然该程序的文件描述为“QQ安全防护进程(Q盾)”,但是却后台进行弹窗推广。文件属性,如下图所示:

QQProtect.exe文件属性

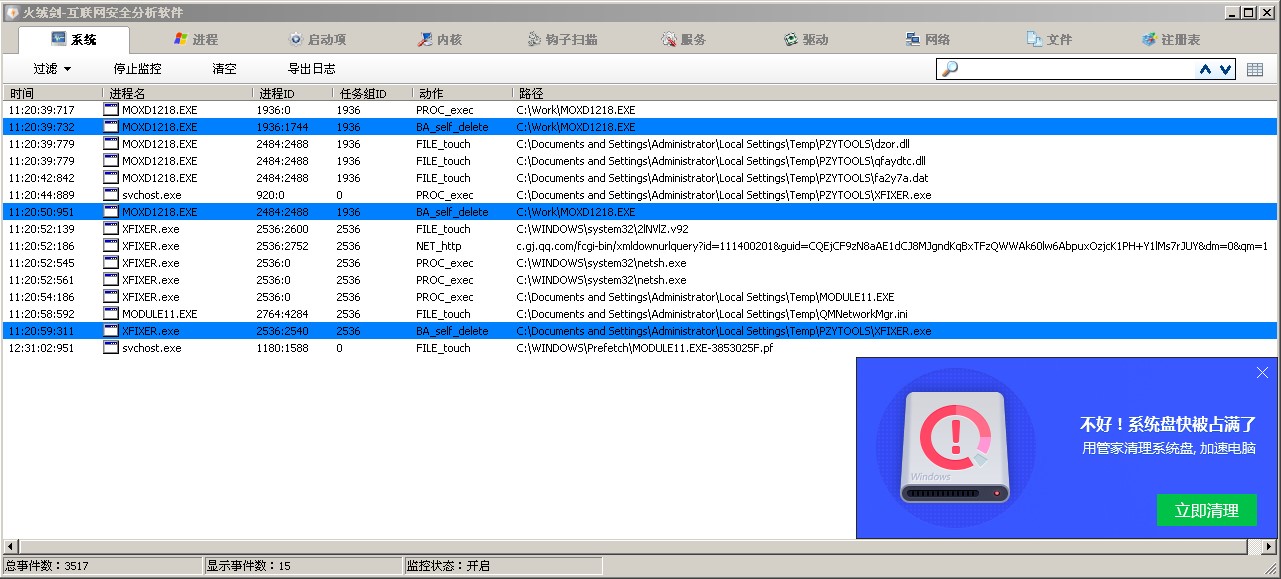

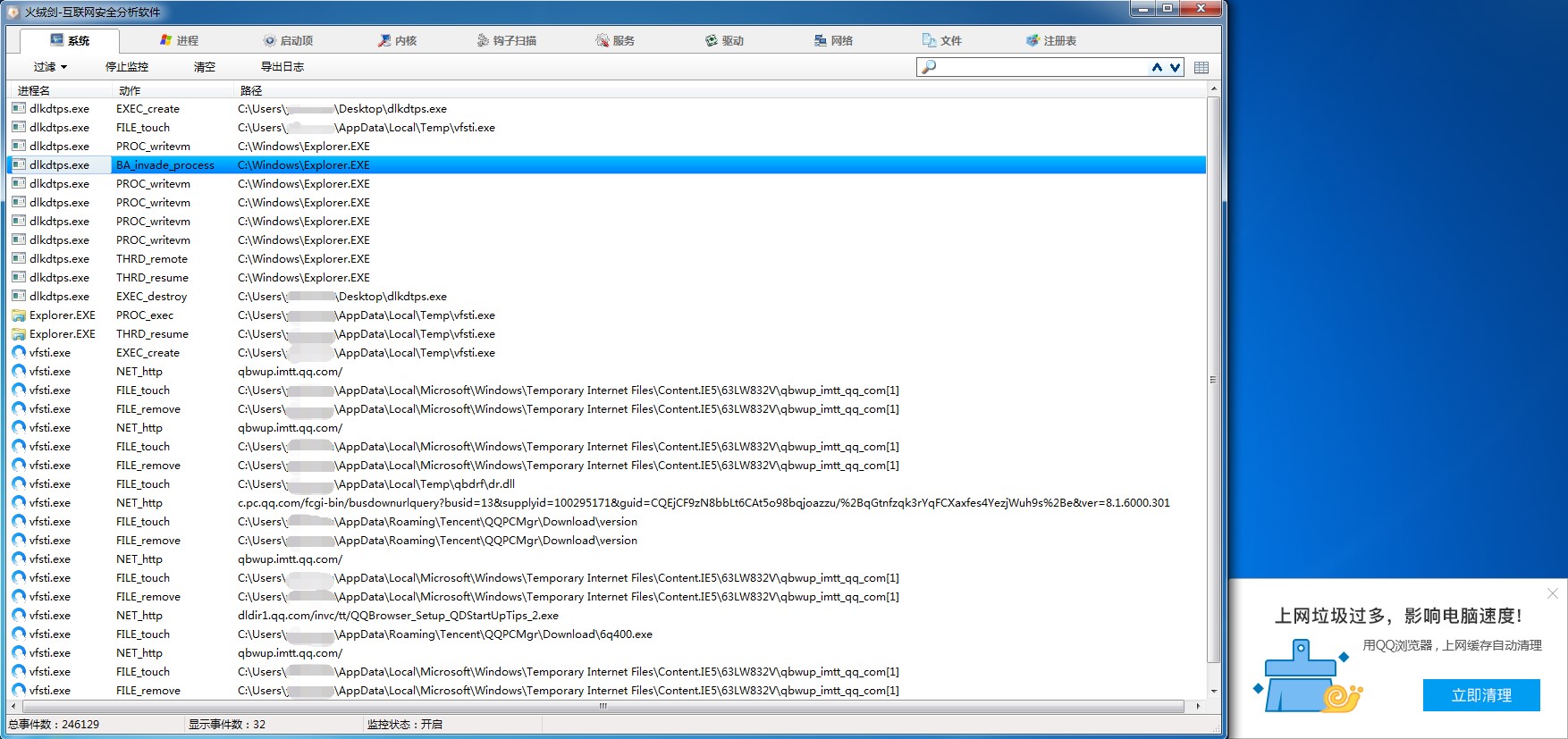

火绒拦截日志,如下图所示:

火绒拦截日志

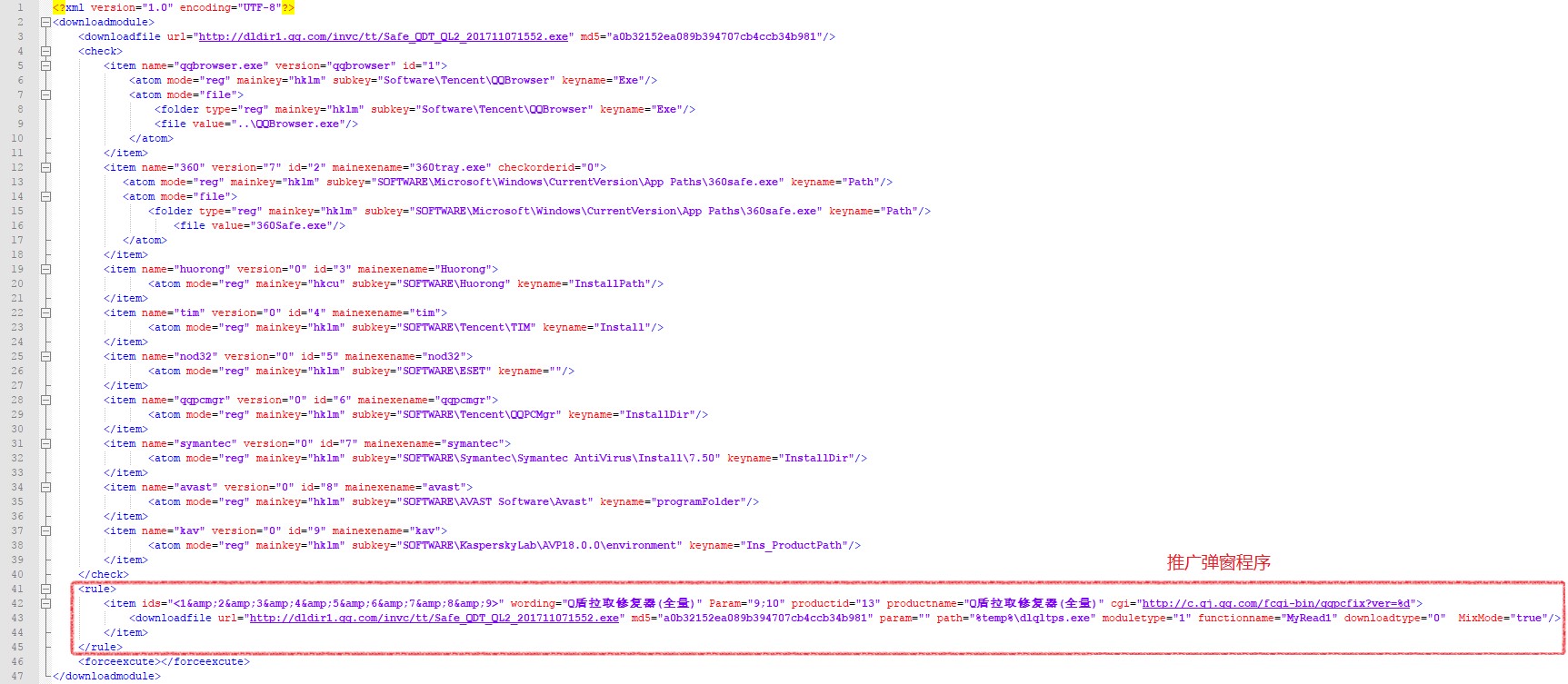

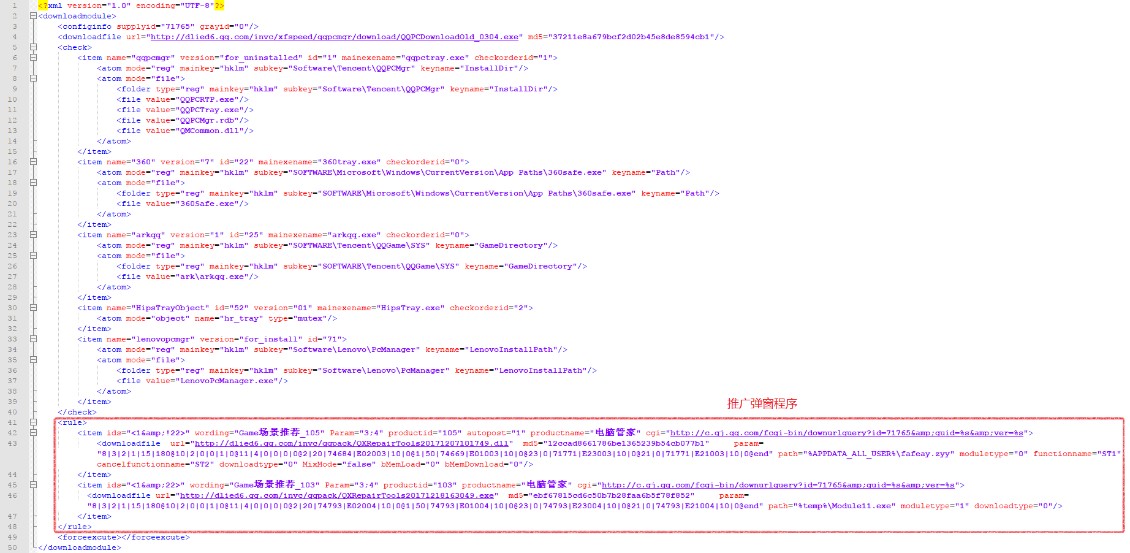

第一组推广程序,由QQProtect.exe进程触发,调用QQUpdPlugin.dll下载远程xml推广数据,远程请求到的xml数据可以“云控”推广内容。xml数据如下图所示:

xml推广数据

获取到xml数据之后,程序会根据红框中所示的downloadfile标签url属性将最终的推广弹窗程序下载到” %temp%dlqltps.exe”目录中进行执行,该程序注入explorer后,用explorer进程启动vfsti.exe弹出诱导推广弹窗。行为如下图所示:

推广行为

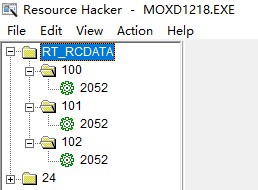

第二组推广程序,推广流程更加复杂且更为隐蔽。推广流程还是由QQProtect.exe进程触发,首先会下载执行“MOXD1218.EXE”(简称为MOXD程序),在该程序的资源中包含有一个可执行程序(XFIXER.exe)和两个动态库(qfaydtc.dll和dzor.dll)。

文件资源,如下图所示:

文件资源

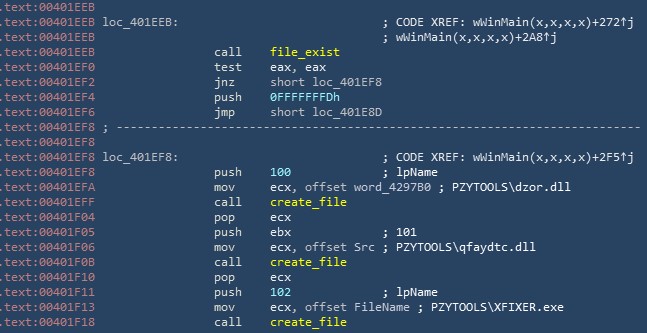

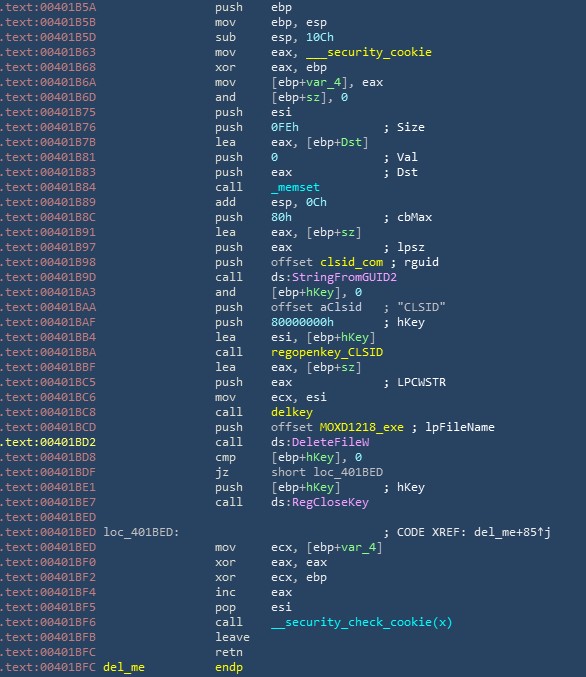

代码如下图所示:

资源释放相关代码

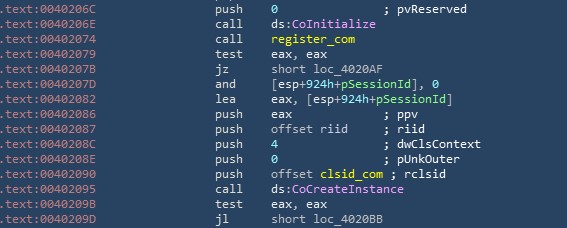

XFIXER.exe会被注册成COM接口,MOXD程序调用COM接口后,会由svchost进程启动资源中包含的可执行程序XFIXER.exe。调用代码如下图所示:

相关逻辑代码

在执行完COM接口调用之后,MOXD程序会尝试删除之前注册的COM接口注册表项和自身文件。代码如下图所示:

相关逻辑代码

该程序启动后会调用qfaydtc.dll动态库,解析“云控”xml推广数据后,最终下载执行推广弹窗程序。虽然推广弹窗程序下载至本地后的文件名近期进行过更改(开始为“TESSFE.EXE”后来变为“MODULE11.exe”),但是推广弹窗程序逻辑未出现变动。xml推广数据,如下图所示:

xml推广数据

如果用户点击弹窗中的关闭按钮后,MODULE11.exe程序会被重命名为“.tmp”后缀的文件。如下图中的9.tmp、A.tmp和B.tmp:

文件列表