企业遭遇勒索病毒自救方式

-

作者:火绒安全

-

发布时间:2020-08-31

-

阅读量:11323

无论是政企用户还是个人用户,在遭遇勒索病毒攻击后,都可以通过一些相应的方式进行自救,一方面避免了损失进一步扩大,另一方面也可争取时间,等待、获取安全厂商专业的排查和指导。

根据火绒工程师解决过的用户遭遇勒索病毒的问题发现,其中多数用户在不具备完善的安全响应机制的同时,也缺乏相应的判断和自救知识。

为此,我们综合实际的用户现场情况和相关安全防护知识,总结出一套企业用户遭遇勒索病毒的自救指南,尽可能帮助大家降低风险和损失。当然,对相关勒索事件,大家也可以直接通过以下方式,直接向我们反馈求助:

1、拨打电话400-998-3555

2、通过火绒官方论坛反馈

3、邮箱:seclab@huorong.cn

4、微信、微博、头条、知乎、B站平台搜索【火绒安全实验室】私信求助。

一、中毒过程:征兆和表现

1、中毒前征兆

勒索病毒对企业的攻击多为主动、定向的,主要以RDP弱口令暴破为主,因此可通过查看以下两点提前发现潜在的勒索病毒入侵行为:

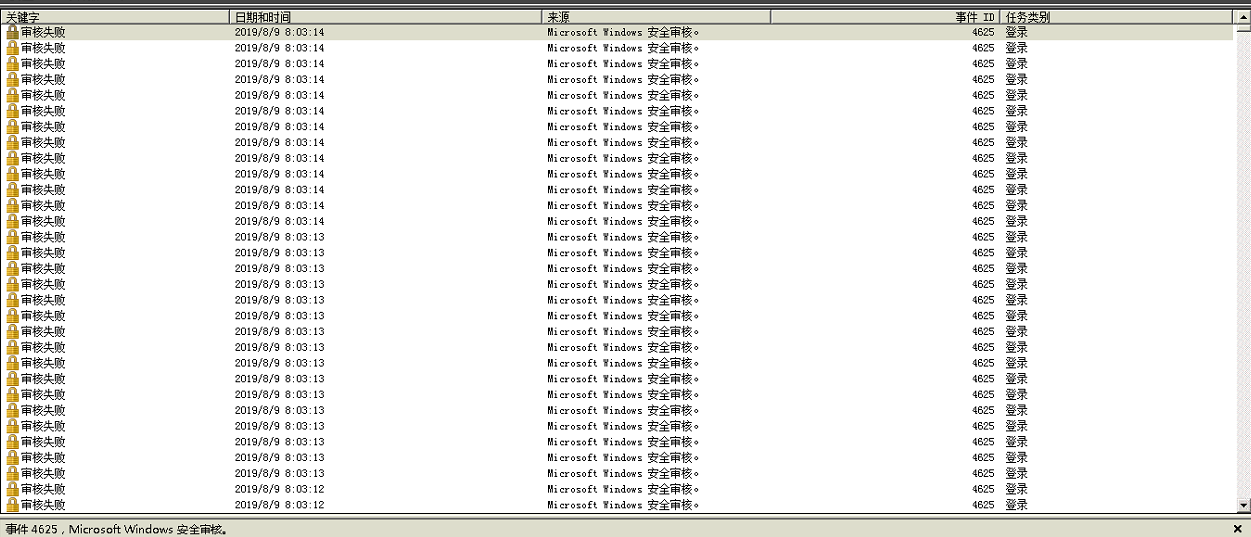

(1)Windows账户是否频繁登录失败

如果终端账户频繁登录失败,极有可能是黑客在尝试远程暴破投放勒索病毒。

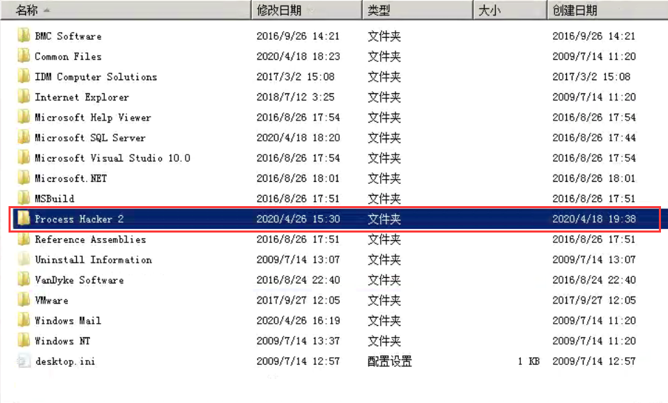

(2)终端内出现黑客工具

当黑客远程登录终端后,会利用PowerShell、PsExec、IObit Unlocke等工具搜寻具企业高价值服务器,然后投放勒索病毒精准加密数据。如果发现终端特别是服务器上无故出现黑客工具时,请及时清除并做好防范。

2、中毒后的表现

勒索病毒成功感染终端并加密文件后,会利用桌面和文件后缀名,主动告知用户,表达勒索赎金的意图。

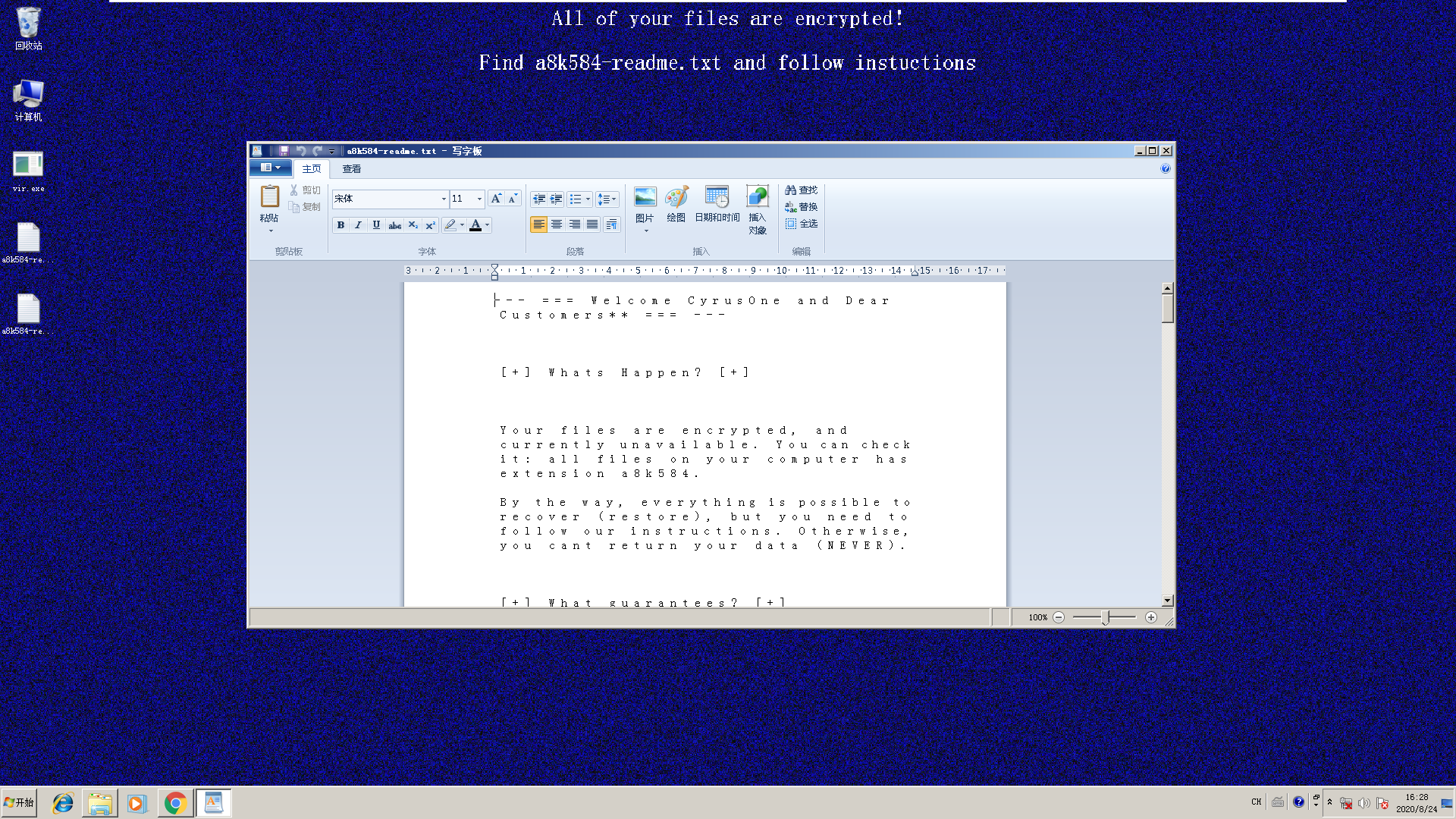

(1)桌面变动

勒索病毒会修改用户桌面的壁纸,或者在桌面显示新的文件,提供勒索信息,通知用户中毒,并引导如何缴纳赎金解密。

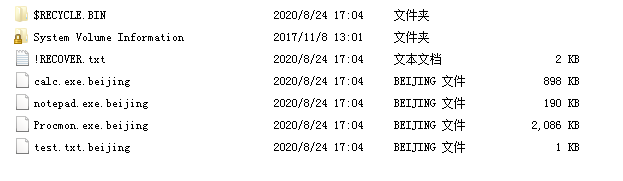

(2)文件后缀名被统一修改

勒索病毒运行后可以加密图片、文档、表格等几十甚至上百种格式文件,并统一修改被加密后的文件后缀名。

二、中毒后自救:保护现场,寻求救援

1、保护现场

确认感染勒索病毒后,如无专业的技术人员处理时,一定要保护中毒现场,避免危害和损失进一步扩大,同时为安全厂商救援争取有利条件:

(1)断网

勒索病毒无论是在共享网络内传播,还是黑客远程投放,都需要联网实施。因此发现感染勒索病毒的第一时间进行断网,可以有效中断病毒后续的传播,避免更多的终端、服务器被攻击,起到降低损失的作用。如何断网,可通过以下方式:

l 直接拔网线或网卡,笔记本类则关闭无线网络;

l 关闭其它IP访问权限;

l 关闭445、3389等端口。

(2)查杀病毒

部分勒索病毒加密文件后,并不会自我删除销毁证据,因此在断网情况下,需要通过火绒等具备本地引擎的安全软件进行全盘扫描,查杀病毒本体,防止遭遇多次加密的情况发生。

需要强调的是,一旦加密行为完成,即使查杀病毒也无法解密。

(3)注意事项

在确认中毒之后,切勿进行以下操作:

切勿在被感染勒索病毒终端上插入使用U盘、移动硬盘等具备存储功能的外接设备,以防这类设备内的文件被再次被病毒加密,并进行传播;

切勿反复打开被感染终端上的文件,不利于后续使用数据恢复工具尝试恢复文件。

2、寻求救援

(1)评估影响

排查网络内部其它终端、服务器受到影响,并及时做出影响评估。如果企业内部具有备份终端且未受到攻击,则可通过备份还原重要数据,无需缴纳赎金进行解密。

(2)联系安全厂商

用户在进行上述自救的同时,建议联系专业的安全厂商寻求帮助,及时分析勒索病毒样本以及入侵方式,确认是否可以解密,并获取专业的后续安全建议和加固方案。

三、恢复数据:备份、解密和数据公司

1、备份还原

如果被加密的文件有备份资源,则可以在清除病毒或重装系统,并进行全面的安全加固后,还原数据资料。

及时备份重要数据可最大程度降低勒索病毒带来的损失。

2、使用解密工具

目前,火绒已经公布多个勒索病毒的解密工具,企业与个人用户均可随时获取。下载链接:http://bbs.huorong.cn/thread-65355-1-1.html

通常情况,绝大多数勒索病毒加密文件后是无法解密的,但也有极少数的勒索病毒被制作出解密工具,只是其中条件也是极为苛刻的,比如需要勒索病毒作者主动或被迫公布密钥,又或者病毒本身制作携带缺陷。

3、数据公司恢复

面对勒索病毒,我们不推荐企业向黑客妥协选择支付赎金解密,这样不仅会助长勒索病毒传播和更新的势头,也无法保证一定获得密钥。(少数勒索病毒纯粹以破坏为目的,如“Petya”勒索病毒。)

用户可先联系专业的数据恢复公司尝试恢复被加密文件。部分勒索病毒并非直接加密原文件,而是对原文件进行复制,然后加密复制文件,并删除原文件。使用数据恢复工具可对被删除的原文件进行尝试性恢复。

如果上述方式没有效果,且被加密数据急需恢复,也应尽量联系数据公司进行评估后代付赎金,避免风险。

四、安全防护

1、个人用户提高意识

个人用户由于易受激活工具、破解补丁等欺骗,甚至会遭遇社交软件中的“熟人”欺骗,轻易打开对方发送的文件、邮件等,导致感染勒索病毒。因此,个人用户防御重点在于提高自身安全意识,特别是警惕建议退出安全软件的程序。具体如下:

(1)部署安全软件,定期进行查杀。

(2)对熟人发来的工具、邮件内的附件等,先查杀后使用,出现报毒的情况不要通过退出火绒或添加白名单后运行。如需要确认是否是病毒,可提交火绒安全协助 进行分析。

(3)及时更新系统和为主机打补丁,修复相应的高危漏洞。

(4)根据个人需求开启【程序执行控制】-【风险工具】功能,进行拦截黑客工具。

(5)对重要文件和数据进行定期非本地备份。

2、企业用户重在防御

企业用户多是勒索病毒主动攻击的对象。病毒主要以 RDP弱口令暴破方式为主,且在入侵后需要进行内网渗透搜寻高价值服务器进行加密,因此可针对这一过程进行防御部署。具体如下:

(1)部署安全软件,可在火绒中心内设置定时任务进行查杀,并通过该日志知悉企业内安全问题,特别是警惕黑客工具,火绒企业版也一直将其视作病毒拦截查杀。

(2)对外网服务器高危端口要格外重视,如果服务器没有3389、445、443等高危端口的使用业务,则应该关闭或限制这些端口。

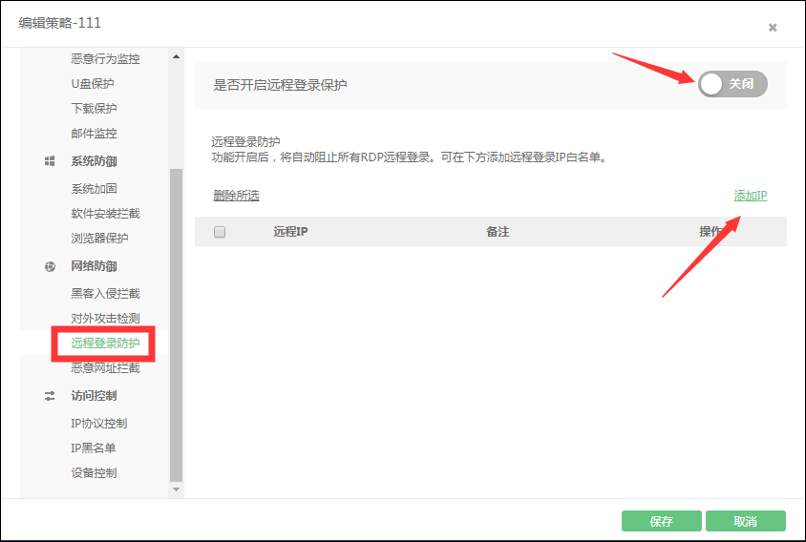

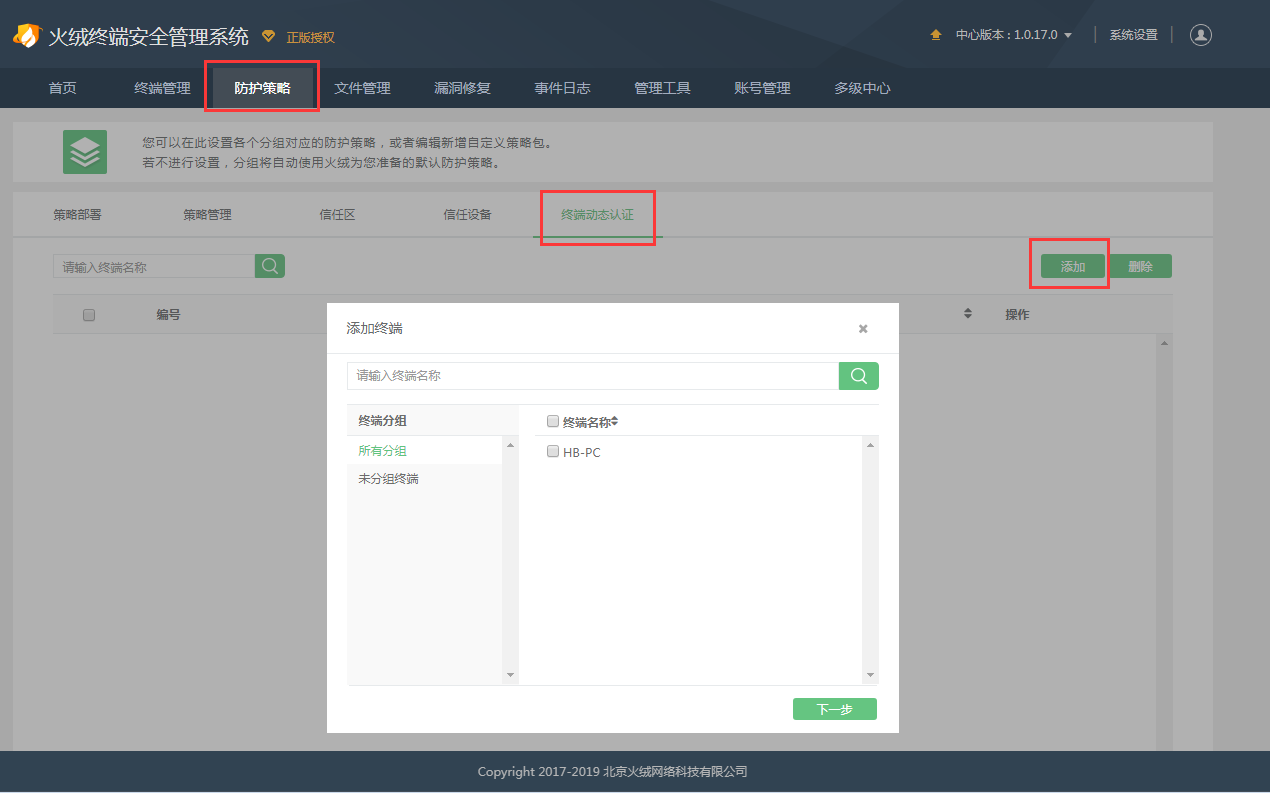

(3)针对可以连接外网的服务器优先启用“远程登陆防护”和“终端动态认证”功能,阻止终端遭遇密码泄露、弱口令暴破、撞库等黑客破解行为带来的危害。

(4)强口令密码并不等于含有特殊意义的大小写字母+数字组合,推荐企业用户更换长度大于15位,选用字母、数字、符号无明显组合逻辑的强口令,且不要复用密码,运维可通过密码管理工具对密码进行维护。

(6)对重要文件和数据进行定期非本地备份。

"火绒企业版"自2018年初面市以来,已有上万家政府、企业单位部署试用。该产品易于安装,操作简单,运行稳定,未发生过一起严重产品故障,充分满足各单位网络安全需求。任何政企单位都可以通过火绒官网申请,免费试用"火绒企业版"3个月。

免费申请试用链接:https://www.huorong.cn/info/1597729969511.html