黑客恶意重打包Chrome 通过“软件盒子”、“海量软件管家”等传播

-

作者:火绒安全

-

发布时间:2023-08-23

-

阅读量:4550

近期,火绒威胁情报系统监测到,有黑客团伙伪造了带毒的Chrome浏览器,上传至“软件盒子”、“海量软件管家”等软件进行大量传播。病毒运行后会执行篡改浏览器启动页、新标签页等恶意行为。

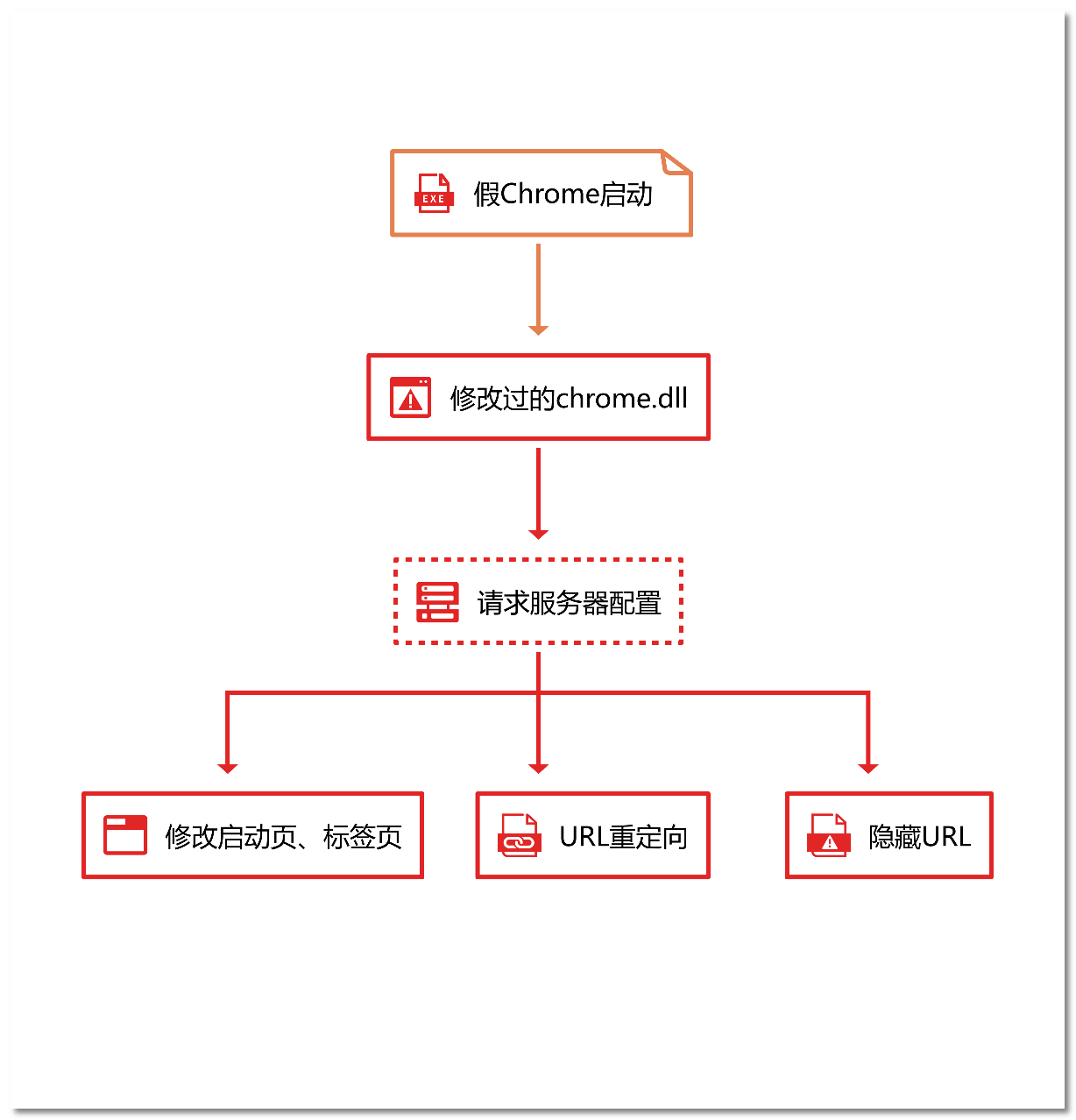

海量软件管家

用户运行上述盗版 Chrome 浏览器安装包之后,被黑客篡改过 chrome.dll 文件会立即请求服务器配置,随后黑客便可执行篡改浏览器启动页,新标签页,以及URL重定向,隐藏URL等恶意行为,该病毒的执行流程图如下:

执行流程图

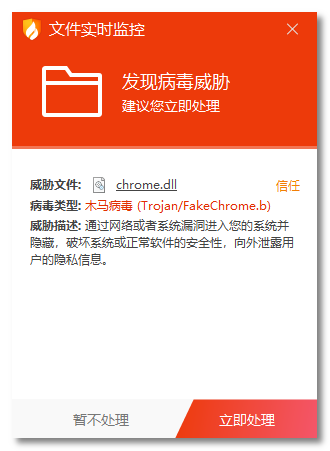

在此,火绒工程师建议广大用户在下载软件时,尽量选择官方或正规可信的应用商店,并安装可靠的安全软件以保护设备免受恶意软件和病毒的侵害。目前,火绒安全产品可对上述病毒进行拦截查杀,请用户及时更新病毒库以进行防御。

查杀图

一、样本分析

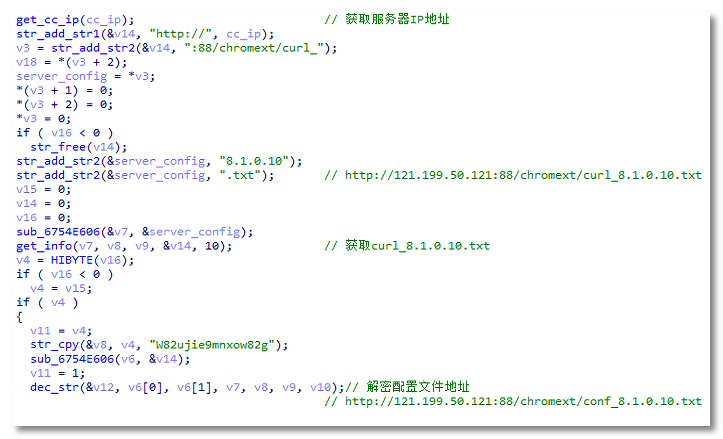

被篡改的文件主要为chrome.dll,当Chrome浏览器启动后,chrome.dll会被加载,首先会解密出C&C服务器地址,并从C&C服务器获取配置文件地址,相关代码,如下图所示:

获取配置文件地址

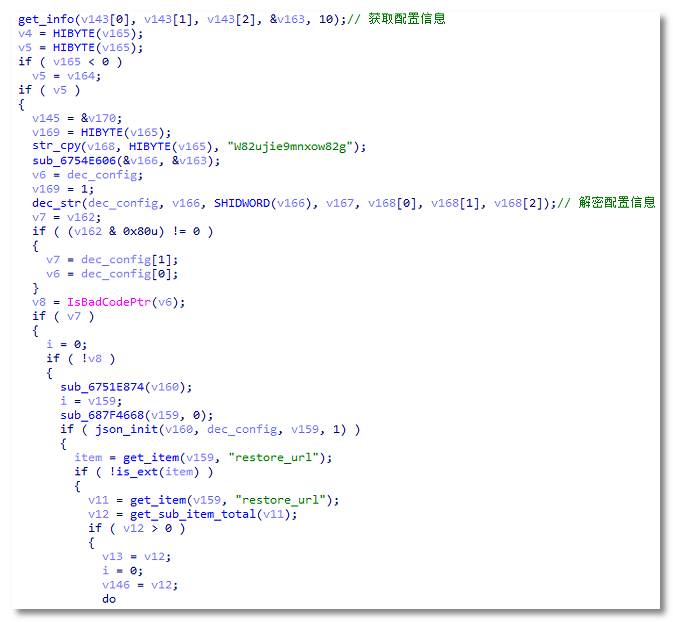

获取配置文件并解析配置信息,相关代码,如下图所示:

获取、解密配置文件

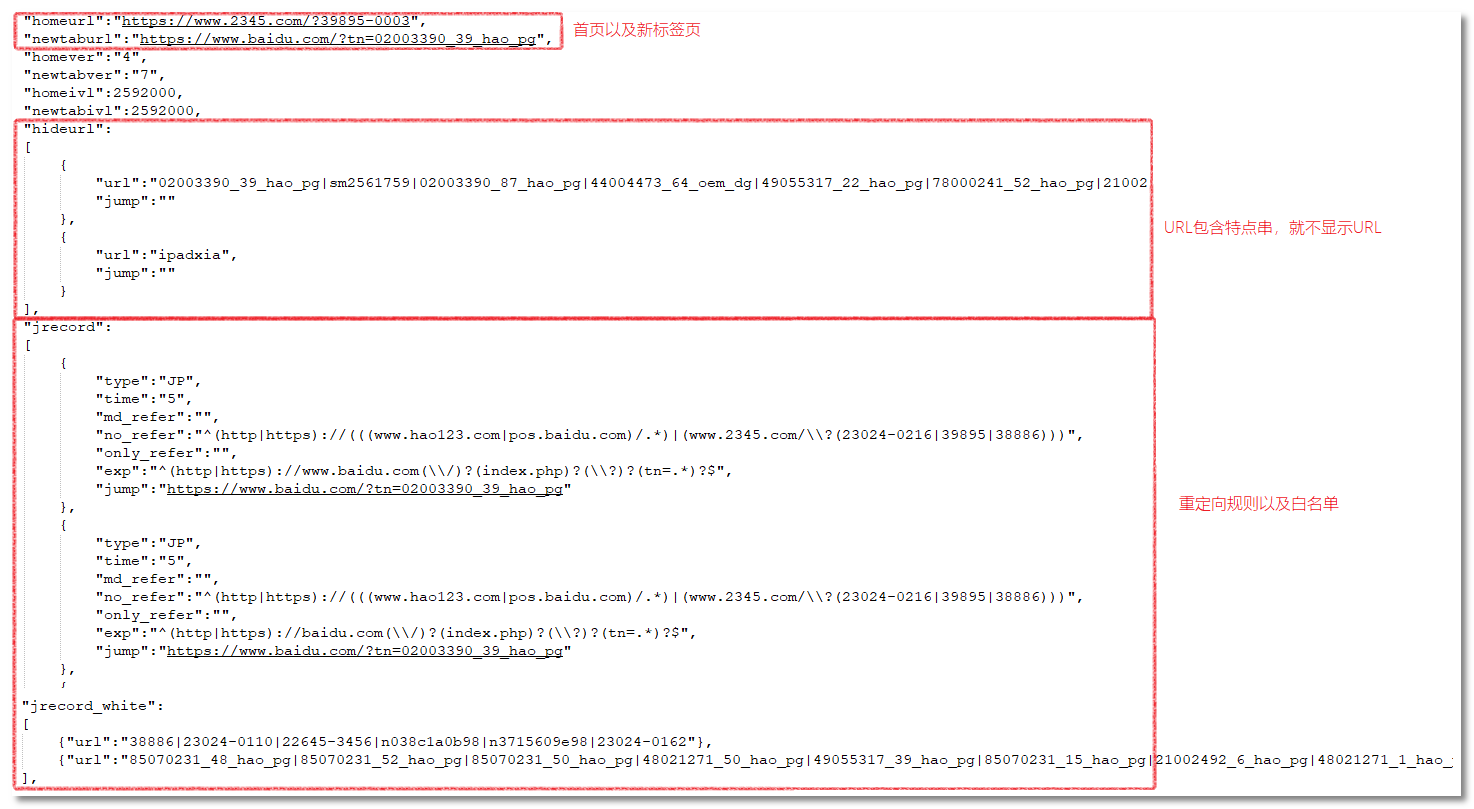

解密后的配置信息,一些重要的字段,如下图所示:

配置信息重要字段

重要字段说明,如下图所示:

重要说明

接收到配置信息后,根据配置信息来执行一些恶意行为有:修改启动页、新标签页、URL重定向、隐藏URL,下面进行详细说明。

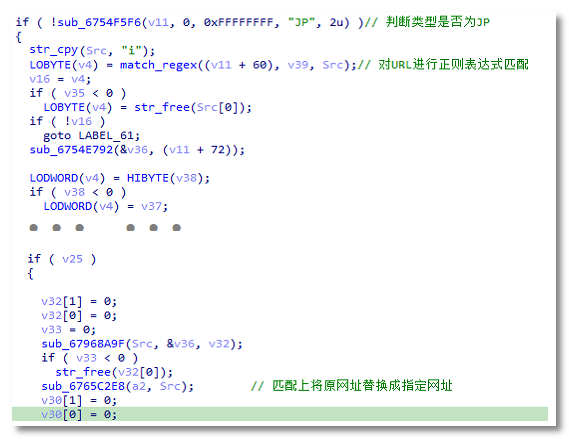

URL重定向功能,根据服务器下发的正则表达式,将匹配上的URL重定向到指定网址进行推广,如访问baidu.com会被重定位到https://www.baidu.com/?tn=02003390_39_hao_pg,关键代码,如下图所示:

URL重定向

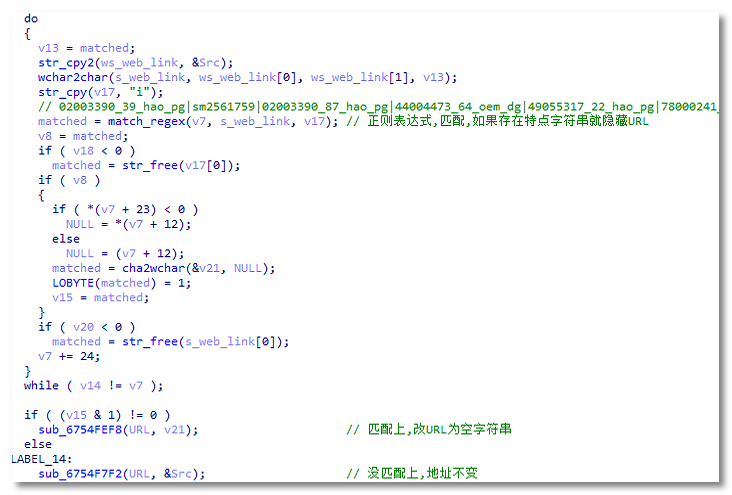

隐藏URL功能,如果浏览器地址栏包含推广号相关的字符串就不显示URL,来降低被发现的概率,如访问baidu.com被重定向到https://www.baidu.com/?tn=02003390_39_hao_pg后,浏览器地址栏显示为空,如下图所示:

隐藏URL

关键代码,如下图所示:

隐藏URL

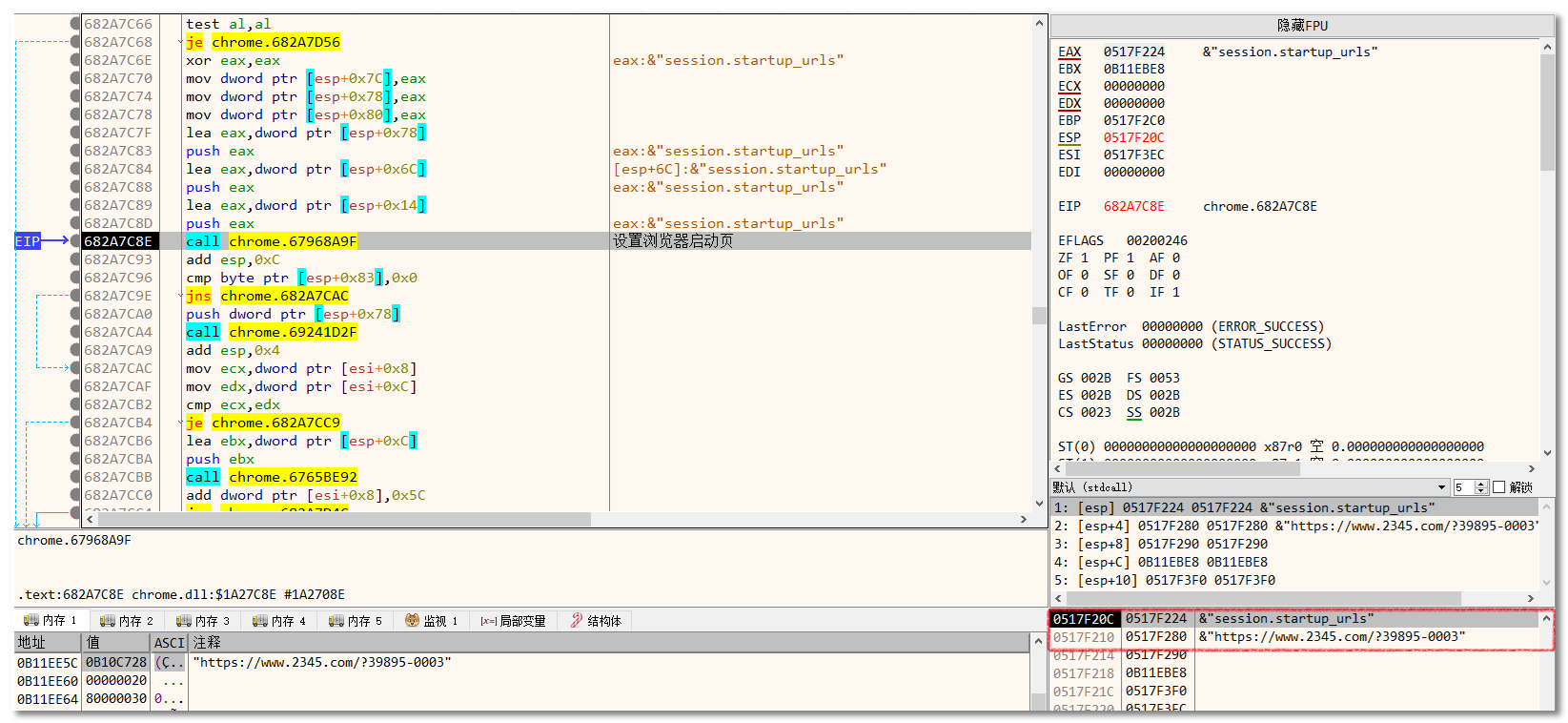

根据配置信息修改浏览器启动页,关键代码,如下图所示:

设置浏览器启动页

二、附录

C&C服务器

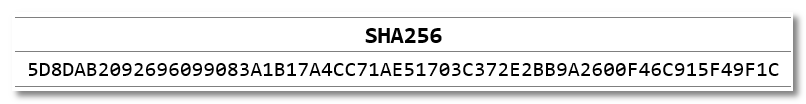

HASH