2023-09微软漏洞通告

-

作者:火绒安全

-

发布时间:2023-09-13

-

阅读量:5889

微软官方发布了2023年9月的安全更新。本月更新公布了66个漏洞,包含24个远程执行代码漏洞、17个特权提升漏洞、9个信息泄露漏洞、5个身份假冒漏洞、3个拒绝服务漏洞、3个安全功能绕过漏洞,其中5个漏洞级别为“Critical”(高危),55个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

Windows Cloud Files Mini Filter Driver

Microsoft Identity Linux Broker

3D Viewer

Visual Studio Code

Microsoft Exchange Server

Visual Studio

Microsoft Office Word

Microsoft Office Outlook

Microsoft Office SharePoint

Microsoft Office

Microsoft Office Excel

3D Builder

.NET Framework

.NET and Visual Studio

.NET Core & Visual Studio

Microsoft Dynamics Finance & Operations

Windows DHCP Server

Microsoft Streaming Service

Windows Kernel

Windows GDI

Windows Scripting

Microsoft Dynamics

Windows Common Log File System Driver

Windows Themes

Microsoft Windows Codecs Library

Windows Internet Connection Sharing (ICS)

Windows TCP/IP

Azure DevOps

Azure HDInsights

Windows Defender

以下漏洞需特别注意

Microsoft 流服务代理权限提升漏洞

CVE-2023-36802

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

该漏洞已经检测到在野利用,且不需要用户交互。攻击者需要以低权限进入计算机,成功利用此漏洞的攻击者可提升受攻击系统账户的权限至SYSTEM权限执行任意代码。

Microsoft Word信息泄露漏洞

CVE-2023-36761

严重级别:严重 CVSS:6.2

被利用级别:检测到利用

该漏洞已经检测到在野利用,且漏洞不需要用户交互。预览窗格是此漏洞的攻击媒介,成功利用该漏洞将会允许泄露NTLM哈希值,此信息泄露可能会被攻击者用来劫持受害者的网络账户。

Internet 连接共享 (ICS) 远程代码执行漏洞

CVE-2023-38148

严重级别:高危 CVSS:8.8

被利用级别:很有可能被利用

只有启用Internet 连接共享 (ICS) 服务且与攻击者连接到同一网段的计算机易受此漏洞影响。未经授权的攻击者可以通过向 Internet 连接共享 (ICS) 服务发送特制网络数据包来利用此漏洞,这可能导致攻击者在目标计算机上远程执行任意代码。

Visual Studio 远程代码执行漏洞

CVE-2023-36792/CVE-2023-36793/CVE-2023-36796

严重级别:高危 CVSS:7.8

被利用级别:有可能被利用

要利用此漏洞,攻击者需要诱导用户在 Visual Studio 中打开恶意的包文件,这可能导致攻击者在目标计算机上远程执行任意代码。

Windows Miracast 无线显示远程代码执行漏洞

CVE-2023-38147

严重级别:严重 CVSS:8.8

被利用级别:有可能被利用

攻击者必须在物理上距离目标计算机附近才能发送和接收无线电传输。如果系统配置为允许“投影到此电脑”并标记为“随处可用”,未经身份验证的攻击者可以向同一无线网络上的易受攻击的系统投影,这可能导致攻击者在目标计算机上远程执行任意代码。

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

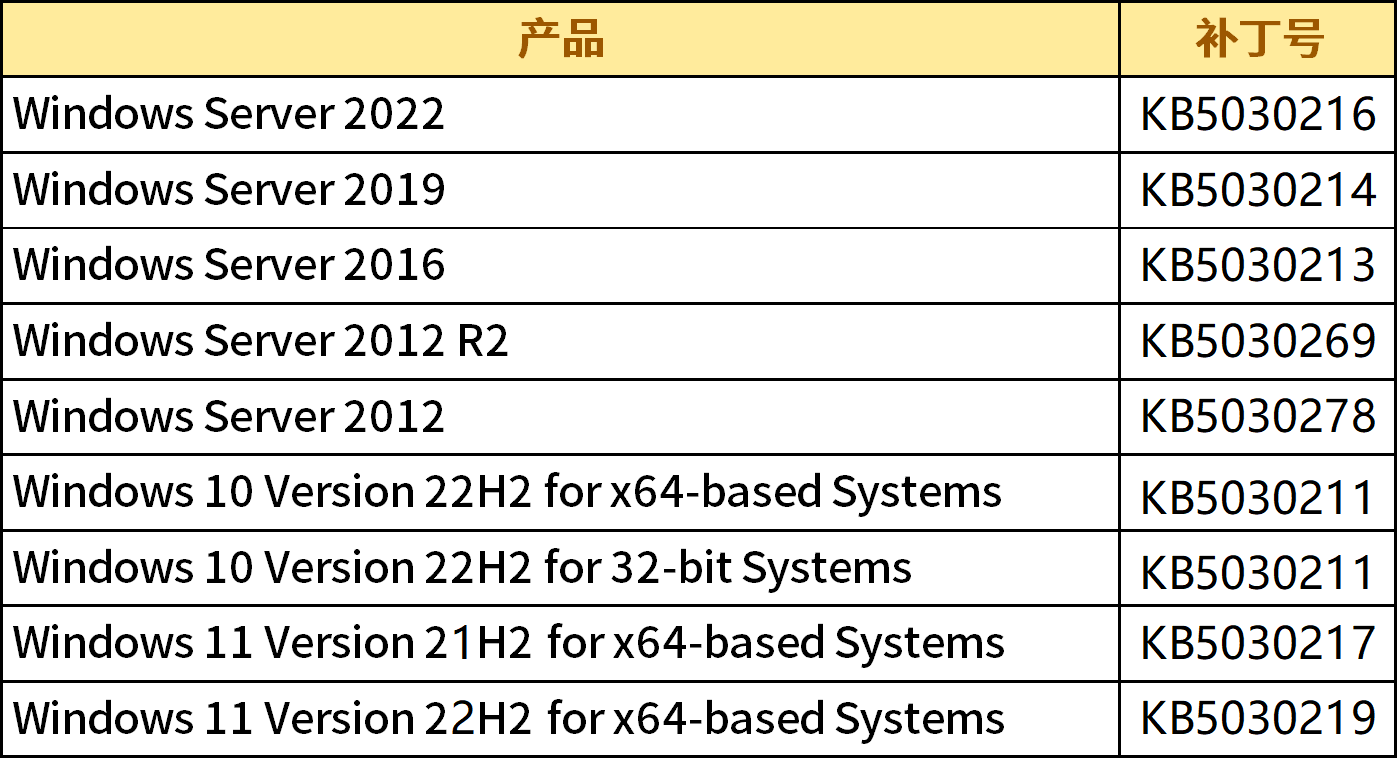

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2023-Sep