2023-05微软漏洞通告

-

作者:火绒安全

-

发布时间:2023-05-10

-

阅读量:5690

微软官方发布了2023年5月的安全更新。本月更新公布了49个漏洞,包含12个远程执行代码漏洞、9个特权提升漏洞、8个信息泄露漏洞、5个拒绝服务漏洞、5个安全功能绕过漏洞、1个身份假冒漏洞,其中6个漏洞级别为“Critical”(高危),33个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

- Microsoft Teams

- Windows SMB

- Microsoft Graphics Component

- Windows NTLM

- Windows NFS Portmapper

- Windows Win32K

- Windows Secure Socket Tunneling Protocol (SSTP)

- Windows Installer

- Remote Desktop Client

- Windows Secure Boot

- Reliable Multicast Transport Driver (RMCAST)

- Windows Network File System

- Windows Remote Procedure Call Runtime

- Microsoft Bluetooth Driver

- Windows iSCSI Target Service

- Windows Backup Engine

- Windows Kernel

- Microsoft Office SharePoint

- Microsoft Office Excel

- Windows LDAP - Lightweight Directory Access Protocol

- Windows RDP Client

- Windows MSHTML Platform

- Windows OLE

- Microsoft Office Access

- Microsoft Office Word

- Visual Studio Code

- Microsoft Windows Codecs Library

- SysInternals

- Microsoft Office

- Microsoft Edge (Chromium-based)

以下漏洞需特别注意

Win32k 特权提升漏洞

CVE-2023-29336

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

该漏洞已经检测到在野利用,且不需要用户交互。成功利用此漏洞的攻击者可提升受攻击系统账户的权限至 SYSTEM 权限执行任意代码。

安全启动安全功能绕过漏洞

CVE-2023-24932

严重级别:严重 CVSS:6.7

被利用级别:检测到利用

该漏洞已经检测到在野利用。攻击者需要对目标设备具有物理访问权限或管理权限并安装恶意的引导策略,从而绕过目标机器上的某些安全设置来利用此漏洞。火绒工程师提醒您,安装更新后默认情况下不会启用,需要额外步骤缓解漏洞:https://support.microsoft.com/help/5025885

Windows 网络文件系统远程代码执行漏洞

CVE-2023-24941

严重级别:高危 CVSS:9.8

被利用级别:很有可能被利用

攻击者可以通过网络利用此漏洞,其通过对网络文件系统 (NFS) 服务进行未经身份验证的特制调用以触发远程代码执行 (RCE)。

Windows Pragmatic General Multicast (PGM) 远程代码执行漏洞

CVE-2023-24943

严重级别:高危 CVSS:9.8

被利用级别:有可能被利用

只有 PGM 服务器易受此漏洞影响。攻击者可以通过网络发送特制文件到运行 Windows 消息队列服务的PGM服务器,这可能导致攻击者在目标服务器上远程执行任意代码。

Windows 轻型目录访问协议 (LDAP) 远程代码执行漏洞

CVE-2023-28283

严重级别:高危 CVSS:8.1

被利用级别:有可能被利用

该漏洞攻击复杂度很高,成功利用此漏洞的未经身份验证的攻击者可以通过一组特制的 LDAP 调用获得代码执行权限,从而在 LDAP 服务的上下文中远程执行任意代码。

Windows 安全套接字隧道协议 (SSTP) 远程代码执行漏洞

CVE-2023-24903

严重级别:高危 CVSS:8.1

被利用级别:有可能被利用

该漏洞攻击复杂度很高,攻击者需要向 SSTP 服务器发送特制的恶意 SSTP 数据包,这可能导致攻击者在目标服务器上远程执行任意代码。

Windows OLE 远程代码执行漏洞

CVE-2023-29325

严重级别:高危 CVSS:8.1

被利用级别:很有可能被利用

攻击者可以通过发送特制电子邮件来利用此漏洞。受害者在受影响的Microsoft Outlook软件版本中打开特制电子邮件,或者Outlook应用程序显示特制电子邮件的预览等,都可能导致攻击者在受害者的机器上远程执行任意代码。

Microsoft SharePoint Server 远程代码执行漏洞

CVE-2023-24955

严重级别:高危 CVSS:7.2

被利用级别:很有可能被利用

在基于网络的攻击中,经过身份验证的攻击者作为网站所有者可以在SharePoint服务器上远程执行任意代码。火绒工程师建议用户及时更新以下受漏洞影响的SharePoint Server系统:

Microsoft SharePoint Enterprise Server 2016

Microsoft SharePoint Server 2019

Microsoft SharePoint Server 订阅版

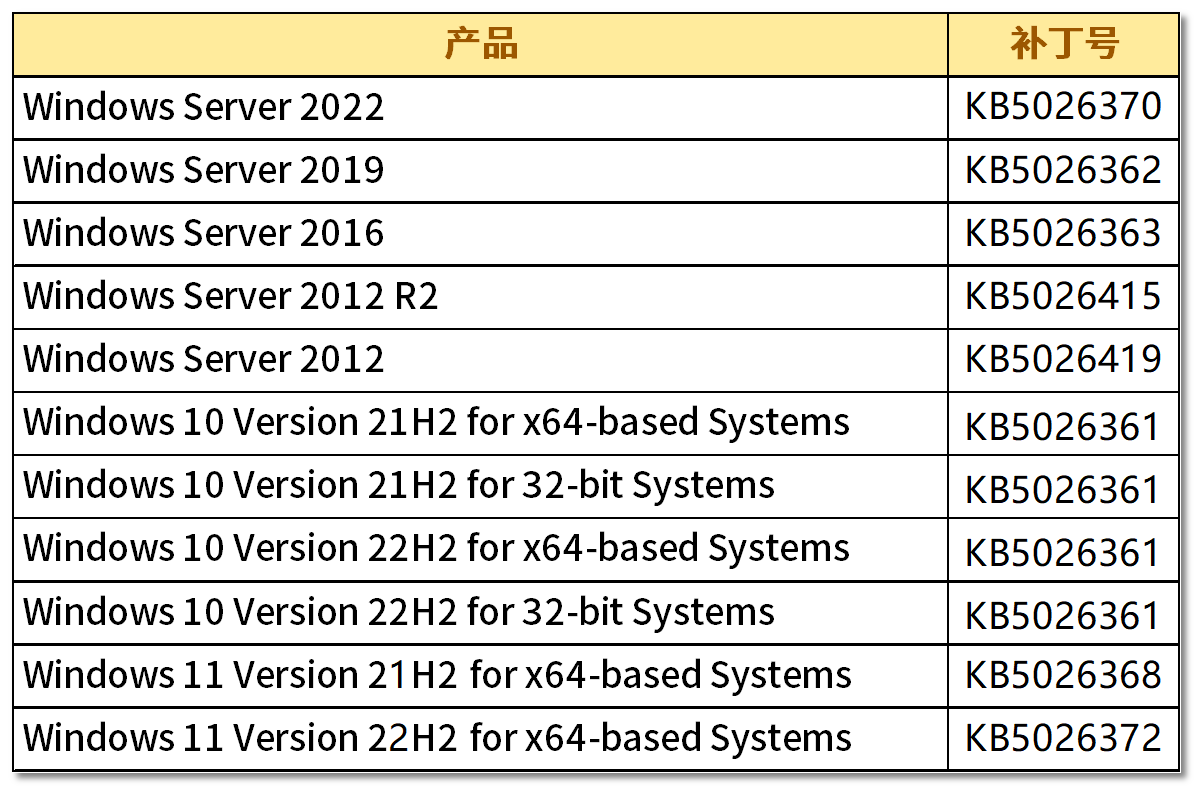

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2023-May