2022-06微软漏洞通告

-

作者:火绒安全

-

发布时间:2022-06-15

-

阅读量:5616

微软官方发布了2022年06月的安全更新。本月更新公布了61个漏洞,包含28个远程执行代码漏洞、12个特权提升漏洞、11个信息泄露漏洞、3个拒绝服务漏洞、1个功能绕过以及1个身份假冒漏洞,其中3个漏洞级别为“Critical”(高危),53个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

- .NET and Visual Studio

- Azure OMI

- Azure Real Time Operating System

- Azure Service Fabric Container

- Intel

- Microsoft Edge (Chromium-based)

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Windows ALPC

- Microsoft Windows Codecs Library

- Remote Volume Shadow Copy Service (RVSS)

- Role: Windows Hyper-V

- SQL Server

- Windows Ancillary Function Driver for WinSock

- Windows App Store

- Windows Autopilot

- Windows Container Isolation FS Filter Driver

- Windows Container Manager Service

- Windows Defender

- Windows Encrypting File System (EFS)

- Windows File History Service

- Windows Installer

- Windows iSCSI

- Windows Kerberos

- Windows Kernel

- Windows LDAP - Lightweight Directory Access Protocol

- Windows Local Security Authority Subsystem Service

- Windows Media

- Windows Network Address Translation (NAT)

- Windows Network File System

- Windows PowerShell

- Windows SMB

以下漏洞需特别注意

Microsoft Windows 支持诊断工具 (MSDT) 远程代码执行漏洞

CVE-2022-30190

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

攻击者可以通过构造带有恶意链接的Office文档发送给用户,诱导用户打开该文档时,则会触发该漏洞,需要注意的是,如果在资源管理器中开启了预览选项,无需用户打开恶意文档,仅预览RTF格式的恶意文档就会触发该漏洞。

微软已在 2022 年 6 月累积 Windows 更新中发布了针对此漏洞的更新。

Windows 网络文件系统远程执行代码漏洞

CVE-2022-30136

严重级别:高危 CVSS:9.8

被利用级别:很有可能被利用

攻击者可以通过网络利用此漏洞,其通过对网络文件系统 (NFS) 服务进行未经身份验证的特制调用以触发远程代码执行 (RCE)。

Windows Hyper-V 远程执行代码漏洞

CVE-2022-30163

严重级别:高危 CVSS:8.5

被利用级别:有可能被利用

攻击者可以利用此漏洞在 Hyper-V guest虚拟机上运行特殊设计的应用程序,这可能允许其在 Hyper-V 主机操作系统执行任意恶意代码。

Windows 轻型目录访问协议 (LDAP) 远程执行代码漏洞

CVE-2022-30139

严重级别:高危 CVSS:7.5

被利用级别:有可能被利用

该漏洞需要满足特殊条件才能被利用:仅将 MaxReceiveBuffer LDAP 策略设置为高于默认值的值时,此漏洞才可被利用。具有此策略默认值的系统不会受到攻击。

Windows Installer 特权提升漏洞

CVE-2022-30147

严重级别:严重 CVSS:7.8

被利用级别:很有可能被利用

这是一个影响 Windows Installer 的 EoP 漏洞,该漏洞无需用户交互,攻击者利用该漏洞绕过安全限制进行权限提升。

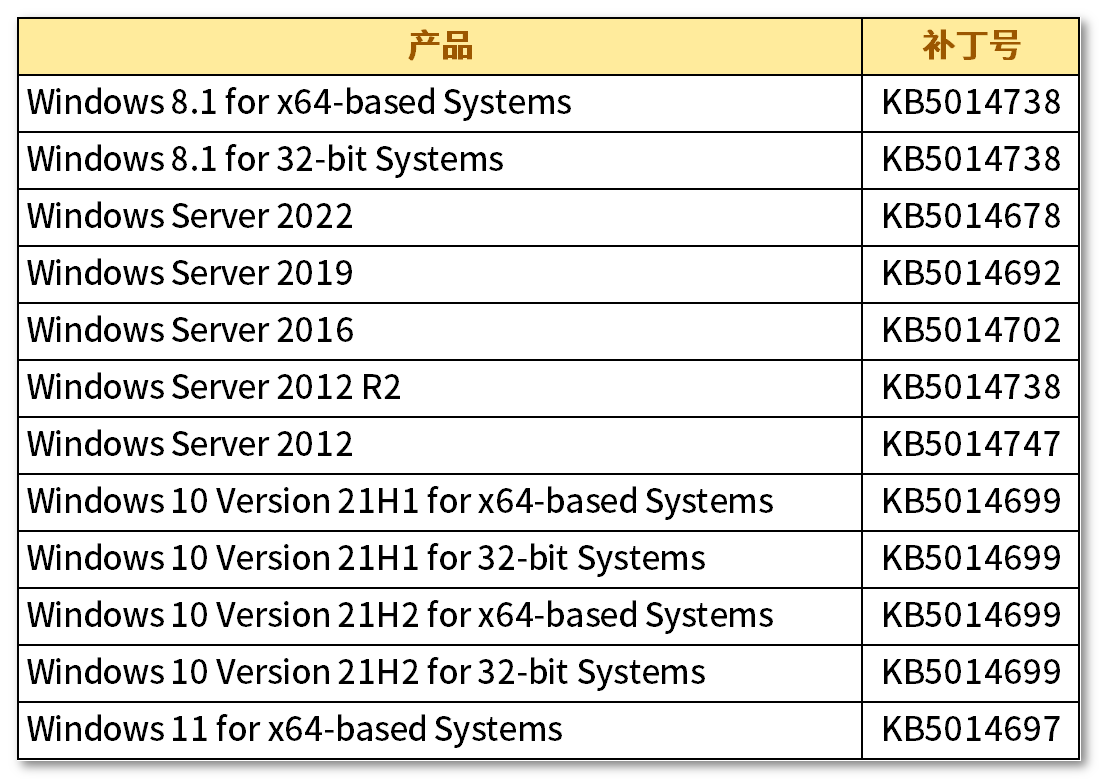

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/en-us/releaseNote/2022-Jun