2022-04微软漏洞通告

-

作者:火绒安全

-

发布时间:2022-04-13

-

阅读量:5604

微软官方发布了2022年04月的安全更新。本月更新公布了145个漏洞,包含47个远程执行代码漏洞、55个特权提升漏洞、13个信息泄露漏洞、9个拒绝服务漏洞以及4个身份假冒漏洞,其中10个漏洞级别为“Critical”(高危),115个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

- .NET Framework

- Active Directory Domain Services

- Azure SDK

- Azure Site Recovery

- LDAP - LIGHTWEIGHT DIRECTORY ACCESS PROTOCOL

- Microsoft Bluetooth driver

- Microsoft Dynamics

- Microsoft Edge (based on Chromium)

- Microsoft Graphics Component

- Microsoft Local Security Authentication Server (lsasrv)

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Windows ALPC

- Microsoft Windows Codec Library

- Microsoft Windows Media Foundation

- Power BI

- ROLE: DNS SERVER

- Role: Windows Hyper-V

- Skype for Business

- Visual Studio

- Visual Studio Code

- Windows accessibility driver for WinSock

- Windows Store

- Windows AppX Package Manager

- Windows Cluster client failover

- Windows Cluster Shared Volumes (CSV)

- Windows Universal Log File System Driver

- Windows Defender

- Microsoft DWM core library

- Windows Endpoint Configuration Manager

- Windows Fax Compose Form

- Windows Feedback Hub

- Windows File Explorer

- Windows File Server

- Windows Installer

- Windows iSCSI Target Service

- Windows Kerberos

- Windows Kernel

- Windows Local Security Authentication Subsystem Service

- Windows Media

- Windows Network File System

- Windows PowerShell

- Windows Print Spooler component

- Windows RDP

- Windows remote procedure calls the runtime

- Windows channel

- Windows SMB

- Windows Telephony Server

- Windows Upgrade Assistant

- Windows User Profile Service

- Windows Win32K

- Windows Work Folders service

- YARP reverse proxy

以下漏洞需特别注意

Windows 网络文件系统远程代码执行漏洞

CVE-2022-24491/CVE-2022-24497

严重级别:高危 CVSS:9.8

被利用级别:很有可能被利用

当用户的服务器系统启用了 NFS 角色时,攻击者可以将特制的 NFS 协议网络消息发送到目标计算机,成功利用可执行任意代码。火绒工程师建议用户及时修复此漏洞。

Remote Procedure Call Runtime远程代码执行漏洞

CVE-2022-26809

严重级别:高危 CVSS:9.8

被利用级别:很有可能被利用

攻击者可以创建一个特制的 RPC调用,在远程服务器上执行与 RPC 服务具有相同权限的任意代码。火绒工程师建议用户及时修复此漏洞。

Windows LDAP 远程执行代码漏洞

CVE-2022-26919

严重级别:高危 CVSS:8.1

被利用级别:有可能被利用

通过身份验证的攻击者,可以利用此漏洞在域中的LDAP 服务器上远程执行任意代码。火绒工程师建议用户及时修复此漏洞。

Windows SMB 远程代码执行漏洞

CVE-2022-24500

严重级别:高危 CVSS:8.8

被利用级别:有可能被利用

该漏洞需要用户交互触发,受影响的 Windows 版本的用户访问攻击者的恶意服务器,会触发此漏洞。火绒工程师建议用户及时修复此漏洞。

Windows 通用日志文件系统驱动程序特权提升漏洞

CVE-2022-24521/CVE-2022-24481

严重级别:严重 CVSS:7.8

被利用级别:检测到利用/很有可能被利用

此漏洞是在 Windows 通用日志文件系统驱动程序中发现的特权提升问题。尽管该漏洞直到现在才公开,其中CVE-2022-24521已经检测到在野利用。

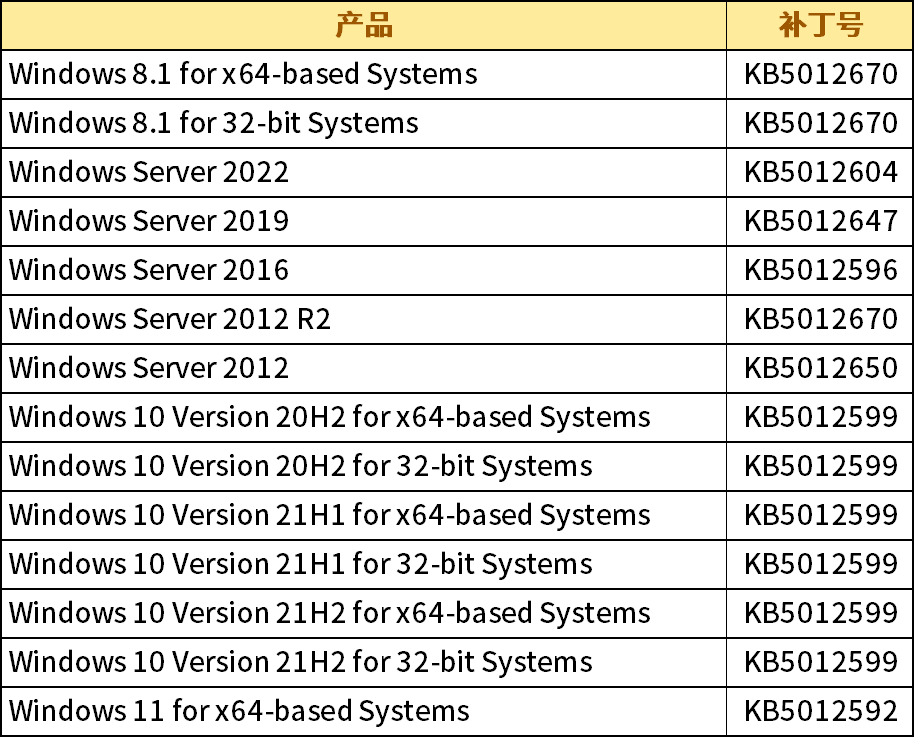

修复建议

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/releaseNote/2022-Apr