漏洞预警:微软再发现两个高危远程漏洞 火绒完成紧急升级

-

作者:火绒安全

-

发布时间:2019-08-14

-

阅读量:5321

一、漏洞概况

微软在8月份的补丁升级报告中,公布了4个远程执行漏洞(CVE-2019-1181,CVE-2019-1182,CVE-2019-1222,CVE-2019-1226)。其中,CVE-2019-1181以及CVE-2019-1182属于高危漏洞。

攻击者不需要登录Windows账户,即可利用上述漏洞进入系统,实现远程病毒代码攻击,并且可以横向传播,感染其它电脑。危害与此前公布的“BlueKeep”漏洞(CVE-2019-0708)相同(详见报告《微软发布高危漏洞补丁 火绒“漏洞修复”模块已完成升级》)。

火绒产品(个人版和企业版)的“漏洞修复”功能均已完成升级,请用户尽快使用。建议“火绒企业版”用户关闭3389端口(远程登录服务),使用企业版的“远程桌面”功能进行远程办公。

二、影响范围

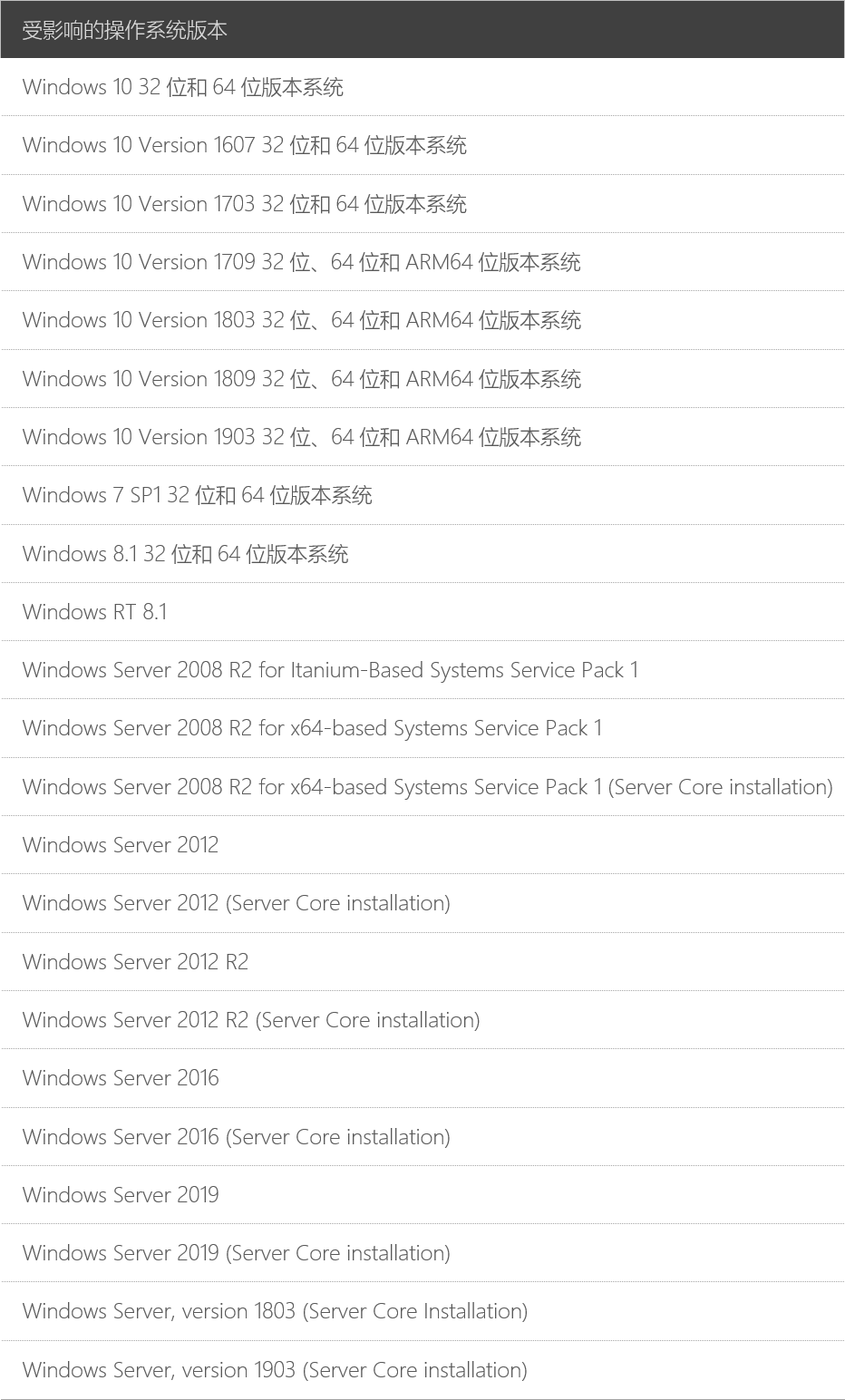

受上述漏洞影响的Windows版本包含:Windows 7 SP1,Windows Server 2008 R2 SP1,Windows Server 2012,Windows 8.1,Windows Server 2012 R2以及绝大多数Windows 10版本,包括服务器版本。

Windows XP,Windows Server 2003和Windows Server 2008不受影响,远程桌面协议(RDP)本身也不受影响。

三、修复及防御策略

1、下载微软提供的官方补丁

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1182

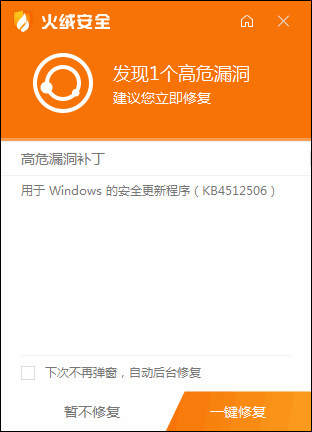

2、使用火绒“漏洞修复”功能。

火绒产品(个人版、企业版)已完成相关升级,火绒个人用户、企业用户均可以通过“漏洞修复”功能修复此漏洞。

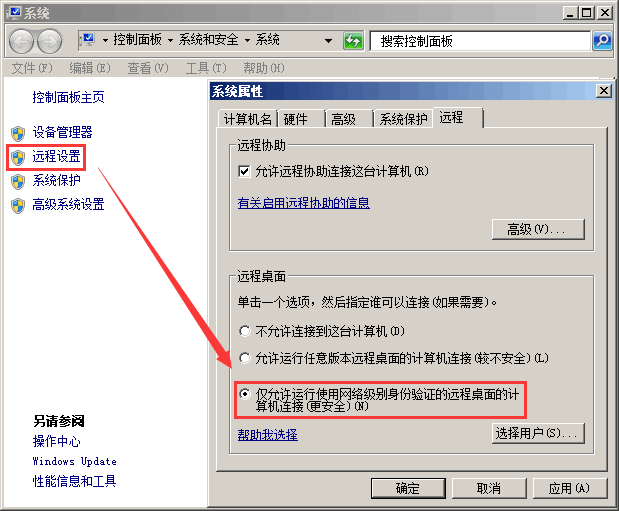

3、开启网络级别身份验证(NLA)

对于受影响的Windows 7和Windows Server 2008 R2系统用户,可以尝试开启网络级别身份验证(NLA),从而阻止部分病毒或者恶意软件在未进行身份验证的情况下对终端发起攻击。但是,如果病毒或恶意软件已经获取到了有效的登录凭证,则依然存在被该漏洞攻击的潜在风险。

打开“控制面板”-“系统和安全”-系统,点击“远程设置”,勾选“仅允许使用网络级别身份验证的远程桌面的远程计算机连接”。

4、其它不便打补丁用户

直接禁用远程桌面服务端口(3389)。如企业用户有需求,可使用"火绒企业版"的"远程桌面"功能,替代系统远程桌面功能,进行正常办公。

此外,火绒“网络入侵拦截”功能后续将会添加对上述漏洞的防御规则,可在不用打补丁的情况下,拦截通过这些漏洞发起的攻击,并解析出攻击源的IP地址,方便溯源。