2026-05微软漏洞通告

-

作者:火绒安全

-

发布时间:2026-05-13

-

阅读量:1248

微软官方发布了2026年5月的安全更新。本月更新公布了137个漏洞,包含61个特权提升漏洞、31个远程执行代码漏洞、15个信息泄露漏洞、14个身份假冒漏洞、8个拒绝服务漏洞、安全功能绕过漏洞6个、篡改漏洞2个,其中30个漏洞级别为“Critical”(高危),103个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。

涉及组件

.NET

ASP.NET Core

Azure AI Foundry M365 published agents

Azure Cloud Shell

Azure Connected Machine Agent

Azure DevOps

Azure Entra ID

Azure Logic Apps

Azure Machine Learning

Azure Managed Instance for Apache Cassandra

Azure Monitor Agent

Azure Notification Service

Azure SDK

Copilot Chat (Microsoft Edge)

Data Deduplication

Dynamics Business Central

GitHub Copilot and Visual Studio

M365 Copilot

M365 Copilot for Desktop

Microsoft Data Formulator

Microsoft Dynamics 365 (on-premises)

Microsoft Dynamics 365 Customer Insights

Microsoft Edge (Chromium-based)

Microsoft Edge for Android

Microsoft Office

Microsoft Office Click-To-Run

Microsoft Office Excel

Microsoft Office PowerPoint

Microsoft Office SharePoint

Microsoft Office Word

Microsoft Partner Center

Microsoft SSO Plugin for Jira & Confluence

Microsoft Teams

Microsoft Windows DNS

Power Automate

SQL Server

Telnet Client

Visual Studio Code

Windows Admin Center

Windows Ancillary Function Driver for WinSock

Windows Application Identity (AppID) Subsystem

Windows Cloud Files Mini Filter Driver

Windows Common Log File System Driver

Windows Cryptographic Services

Windows DWM Core Library

Windows Event Logging Service

Windows Filtering Platform (WFP)

Windows GDI

Windows Hyper-V

Windows Internet Key Exchange (IKE) Protocol

Windows Kernel

Windows Kernel-Mode Drivers

Windows LDAP - Lightweight Directory Access Protocol

Windows Link-Layer Discovery Protocol (LLDP)

Windows Message Queuing

Windows Native WiFi Miniport Driver

Windows Netlogon

Windows Print Spooler Components

Windows Projected File System

Windows Remote Desktop

Windows Rich Text Edit

Windows Rich Text Edit Control

Windows Secure Boot

Windows SMB Client

Windows Storage Spaces Controller

Windows Storport Miniport Driver

Windows TCP/IP

Windows Telephony Service

Windows Volume Manager Extension Driver

Windows Win32K - GRFX

Windows Win32K - ICOMP

以下漏洞需特别注意

Windows Netlogon远程代码执行漏洞

CVE-2026-41089

严重级别:严重 CVSS:9.8

被利用级别:有可能被利用

此漏洞无需用户交互。该漏洞源于Windows Netlogon组件在处理特制网络请求时存在栈缓冲区溢出问题,导致系统在解析异常请求数据时可能发生内存写入越界。攻击者无需诱导用户点击、打开文件或执行其他操作,只需向受影响的域控制器发送特制网络请求,即可触发该漏洞。成功利用该漏洞后,攻击者可在目标系统上执行任意代码。

Windows DNS客户端远程代码执行漏洞

CVE-2026-41096

严重级别:严重 CVSS:9.8

被利用等级:不大可能被利用

此漏洞无需用户交互。该漏洞源于Windows DNS Client组件在处理特制DNS响应时存在堆缓冲区溢出问题,导致客户端在解析异常DNS数据时可能发生内存破坏。触发该漏洞通常需要攻击者能够影响目标主机接收到的DNS响应,例如通过中间人攻击、恶意DNS服务器或受控网络环境返回特制DNS数据。成功利用该漏洞后,攻击者可在目标系统上执行任意代码。

Windows Hyper-V特权提升漏洞

CVE-2026-40402

严重级别:严重 CVSS:9.3

被利用等级:有可能被利用

此漏洞无需用户交互。该漏洞源于Windows Hyper-V虚拟化组件中存在释放内存后重新使用(Use-After-Free)的内存管理缺陷,导致Hyper-V在处理来自来宾虚拟机的特定操作时可能访问已经释放或无效的内存地址。触发该漏洞的前置条件是攻击者需要具备来宾虚拟机中的低权限执行能力,并能够在虚拟机内运行特制程序。成功利用后,攻击者可能突破虚拟机与宿主机之间的安全边界,并在Hyper-V宿主机上获得 SYSTEM权限。

Windows图形组件远程代码执行漏洞

CVE-2026-40403

严重级别:高危 CVSS:8.8

被利用等级:有可能被利用

此漏洞无需用户交互。该漏洞源于Windows图形组件在处理特定图形数据或图形相关调用时存在堆缓冲区溢出问题,导致系统在解析异常图形内容时可能发生内存破坏。攻击者可通过构造特制图形内容、文件或相关调用路径触发该漏洞。成功利用后,攻击者可能在受影响系统上执行任意代码。

Windows远程桌面服务特权提升漏洞

CVE-2026-40398

严重级别:高危 CVSS:7.8

被利用等级:很有可能被利用

此漏洞无需用户交互。该漏洞源于Windows远程桌面服务在处理特定服务请求或会话相关操作时存在权限控制缺陷,导致低权限攻击者可能通过构造特定调用触发权限边界绕过。触发该漏洞通常需要攻击者已经具备目标系统上的低权限访问条件,或能够在远程桌面服务相关环境中执行特制程序。成功利用后,攻击者可将自身权限最高提升至 SYSTEM权限。

修复建议:

1、通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

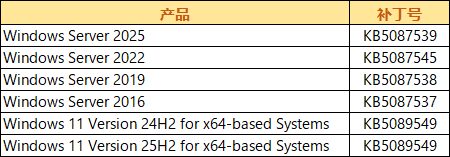

2、下载微软官方提供的补丁https://msrc.microsoft.com/update-guide

完整微软通告:https://msrc.microsoft.com/update-guide/releaseNote/2026-May