火绒企业版2.0更新“横向渗透防护”功能 阻断勒索病毒等攻击重要通道

-

作者:火绒安全

-

发布时间:2021-06-16

-

阅读量:6058

横向渗透作为网络攻击的典型手段,常被其他网络病毒利用“协同作战”,从而成为黑客常用的攻击手法之一。对此,火绒企业版2.0及时上线【横向渗透防护】功能,该功能可以在已遭遇攻击的环境中,有效拦截后续渗透入侵行为,做到阻断病毒在局域网内扩散,防止黑客在网络环境里获得更多的终端控制权。

功能拦截图

目前,火绒企业版2.0正在公测中,欢迎企业用户前往火绒官网免费申请试用:

https://www.huorong.cn/essmgr/essreg?ver=essv2

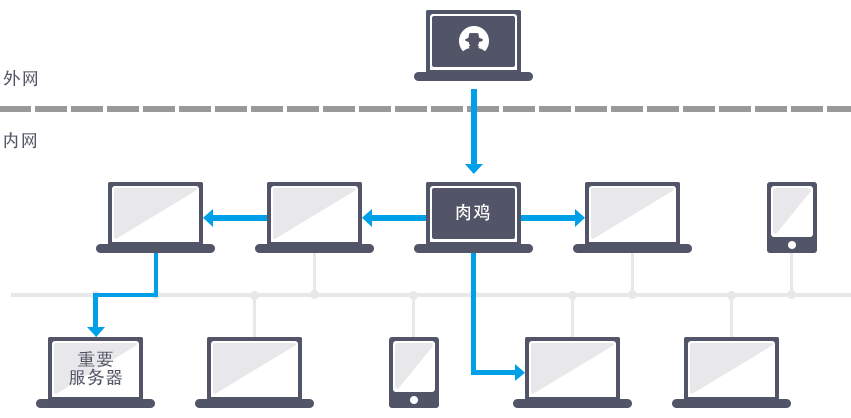

什么是横向渗透攻击:黑客以已经被入侵的部分主机为跳板,利用横向渗透技术,攻陷其他相关网络和设备进一步获取邮箱、密码、文件等隐私数据和资源,从而实现控制整个内网。也就是说黑客利用横向渗透手段,可以实现“由点到面”的攻击,达到使内网沦陷的目标。

《火绒工程师演示:火绒拦截横向渗透攻击》

https://www.bilibili.com/video/BV175411n7eW

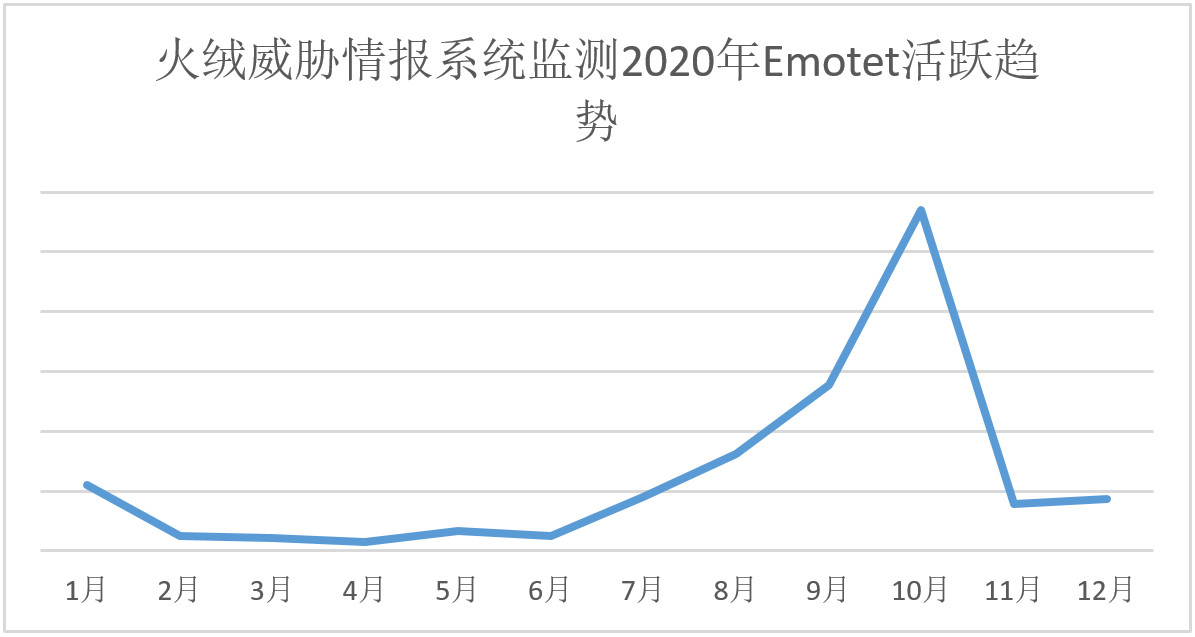

事实上,火绒个人版于去年12月份已上线该功能,根据“火绒威胁情报监测系统”统计,自去年12月火绒个人版上线【横向渗透防护】功能以来,所拦截的横向渗透攻击行为一直呈上升趋势(如下图),且平均每日拦截攻击量过万。

火绒工程师表示,相比个人,终端数量较多的企业受到横向渗透攻击的危害则要更大,与弱口令暴破这种精准的攻击方式不同,横向渗透更像是大面积的撒网,一旦遭遇黑客入侵,就是成片的打击。而除了蠕虫病毒、漏洞攻击可与之形成“配合”之外,甚至勒索软件也在使用。

我们在接到一些企业求助后,经常会查看到相关的横向渗透攻击痕迹:

1、 “驱动人生”等高危蠕虫通过横向渗透在内网扩散

蠕虫病毒更愿意利用漏洞或者横向渗透进行传播,使得病毒在被攻击者设备上肆意泛滥。比如企业内部常见“知名”的“驱动人生”(又名DTStealer、柠檬鸭)和“Conficker(飞客)”蠕虫病毒。

以“驱动人生”为例,根据火绒“威胁情报中心”监测,自2019年首次发现该病毒后,就一直在活跃并产生新的变种,除了入侵电脑利用资源疯狂挖取门罗币之外,还会继续尝试入侵网络内的主机进行横向传播,从而造成大量计算机系统中招。

2、 “僵尸网络”利用横向渗透形成入侵

黑客入侵企业网络后,会向用户终端植入“僵尸程序”(后门病毒)控制终端,甚至会利用横向渗透控制其它终端,形成庞大和更具攻击力的“僵尸网络”。

在《全球最大僵尸网络自毁 火绒起底Emotet与安全软件对抗全过程》一文中,作为曾被全球通缉的僵尸网络Emotet,通过传播钓鱼邮件窃取银行账户并在目标网络内部传播,短时间内袭击了全球5%的企业和组织,破坏力极其之大。

3、黑客横向渗透入侵服务器投放勒索病毒

火绒工程师在接到某火绒企业版用户反馈后,在火绒控制中心日志内发现多条异常查杀记录。经排查后,发现有黑客团伙对用户域环境进行渗透,获取了域内管理员的账户密码并控制域服务器,再借助横向渗透找到并进入具备高价值信息的服务器,试图向其中植入勒索病毒。

虽然病毒被火绒拦截查杀,但无疑问的是,与病毒被动的传播相比,通过黑客带着目的,进行主动渗透散播的勒索病毒具备了更大威胁,一旦渗透成功,企业将遭遇严重的资产风险。

横向渗透示意图

综上,可以看出多数黑客、病毒入侵终端,特别是企业终端,都有着进一步扩散的恶意行为。而无论是蠕虫、后门还是勒索,亦或是其它木马、病毒都可能利用一些横向渗透的攻击方式达到目的。

那么,火绒【横向渗透防护】功能,如何帮助终端设备抵抗此类威胁呢:

1、可以阻断局域网内已存在的渗透威胁,做到终端之间相互隔绝已有的攻击,杜绝“横向”传播的可能;

2、还可以做到追本溯源,找到已被黑客控制并作为渗透的跳板终端,及时终止渗透行为。

3、除了上述一些常见病毒威胁之外,只要是通过横向渗透的行为进行攻击,都在火绒【横向渗透防护】功能的拦截之内。

【横向渗透防护】功能使用小贴士:

企业用户可在火绒企业版2.0最新版的【网络防护】中开启【横向渗透防护】功能,该功能可对“默认共享访问”、“远程服务创建”、“远程计划任务创建”、“远程注册表篡改”、“远程MMC调用”、“远程DCOM调用”、“远程WMI调用”七大关键点进行防护,可从创建、修改、执行三方面抵御局域网扩散的可能性。

除此之外,火绒企业版2.0新增【应用加固】、【Web扫描】、【僵尸网络防护】、【暴破攻击防护】、【摄像头防护】、【Web服务保护】等关键性防护功能,并将这些功能布局在对系统、网络、病毒的防护层级上,与原有的企业防护功能共同构建更加完善的防御纵深,

使企业终端处于多重保护之下,让网络病毒无可趁之机。

补充阅读

(3)全球最大僵尸网络自毁 火绒起底Emotet与安全软件对抗全过程