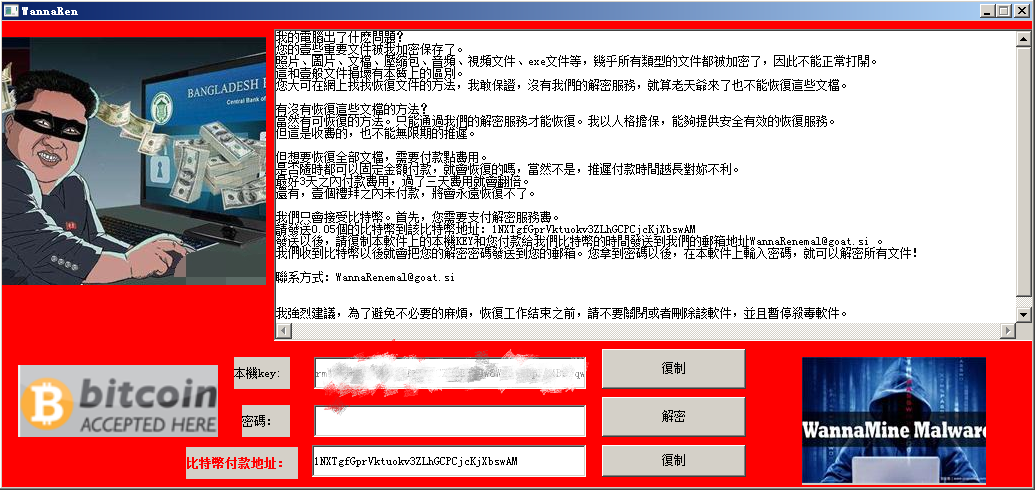

他来了!WannaRen勒索病毒作者主动提供解密密钥

4月9日,“WannaRen”勒索病毒作者通过多方主动联系到火绒,并提供了相关解密密钥。经火绒工程师分析后,验证密钥有效,稍后我们也会发布针对该病毒的解密工具,欢迎关注

2020-04-09次阅读

WannaRen勒索病毒溯源新进展 或通过下载站大量传播

【快讯】4月8日,火绒证实网传WannaRen勒索病毒疑似样本实际为病毒解密工具,并对真实的病毒样本展开溯源分析,随即捕获到其传播脚本(目前已被作者删除)。随后,通过进一步溯源,我们发

2020-04-08次阅读

确诊了!网传WannaRen勒索病毒样本实为解密工具

近期,网上出现一款名为“WannaRen”的新型勒索病毒。对于该网传病毒样本,各厂商进行了第一时间的处理。但经火绒分析溯源发现,该样本并非病毒样本,而是该病毒进行勒索

2020-04-08次阅读

微软再曝高危远程代码执行漏洞 临时防护措施戳这里

一、漏洞概况北京时间3月24日,微软紧急发布一则Type 1字体解析远程代码执行漏洞警报(ADV200006)。该漏洞是由于Windows内置的Adobe Type Manager库在解析特制的Adobe Type 1 P

2020-03-24次阅读

微软发布“蠕虫级别”漏洞补丁 相关修复方法及问题解答在这里

在火绒发布通告后,微软在昨日晚间针对其最新漏洞CVE-2020-0796,发布了修复补丁。该漏洞会使攻击者无需身份认证即可进行远程攻击,是与“永恒之蓝“漏洞类似的“

2020-03-13次阅读

Win10最新“蠕虫级别”高危漏洞说明及临时防御措施

3月10日,微软官方发布一条安全警报(ADV200005),称发现Windows系统中存在一个远程代码执行漏洞(即CVE-2020-0796),该漏洞发生于Windows系统在处理SMBv3协议的某些特殊请求时,利用该漏

2020-03-12次阅读

流氓软件巧压卸载仍留恶意模块随时“复活” 一招教你彻底清除

【快讯】近日我们收到大量用户反馈,一款名为“巧压”的压缩软件卸载后还会“复活”——重新安装到用户电脑中。火绒工程师分析后发现,在用户执

2020-02-27次阅读

“去广告”插件云控劫持流量 产品官网假坦然“求同情”

【快讯】近日,火绒根据用户反馈,分析发现一款名为“广告净化器”的浏览器插件存在流量劫持功能:通过替换计费名(和上游分成的标识)的方式来劫持用户“京东”

2020-02-21次阅读

查看更多